Zertifikate: Viele Webseiten werden als unsicher eingestuft

Ich teste ab und an mal diverse Browser, darunter auch Chrome im Entwicklerkanal. Da ist nun recht frisch die Version 70 erschienen. Und Version 70 von Google Chrome führt knallhart das weiter, was in der Canary-Version, einem noch früheren Entwicklungsstrang, zu finden ist.

Seit März 2018, einem knappen halben Jahr, ist der genaue Zeitplan bekannt, dass Sicherheitszertifikaten von Symantec das Vertrauen entzogen wird. Die erste Ankündigung erfolgte im September 2017. Dies wird nicht nur von Google im Browser Chrome durchgesetzt, auch Mozilla gab dies bereits im März 2018 bekannt.

Neben den direkten Zertifikaten der Symantec-Zertifizierungsstelle wird auch den Symantec-eigenen Anbietern Thawte, VeriSign, Equifax, GeoTrust und RapidSSL das Vertrauen im Browser entzogen. Grund hierfür waren Berichte und Untersuchungen, dass die genannten Organisationen Zertifikate für Seiten ohne die entsprechende oder notwendige Aufsicht ausstellten und sich die Betreiber seit einiger Zeit der Sicherheitsmängel in diesen Organisationen bewusst waren.

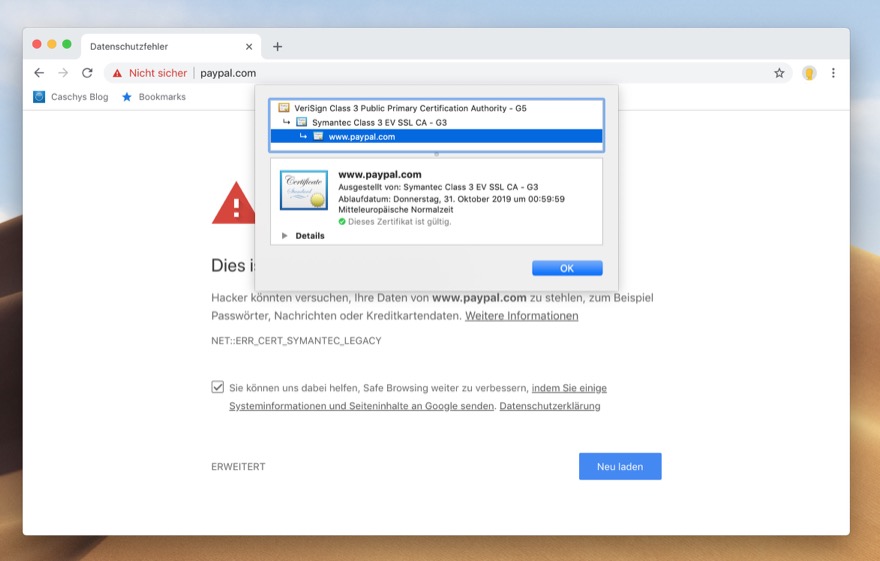

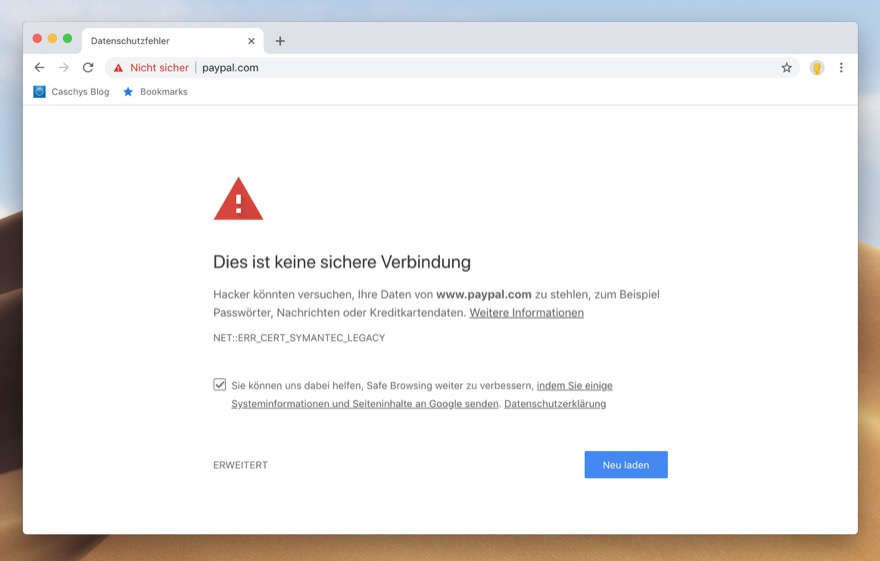

Als bekannt wurde dass die Browser-Hersteller den Zertifikaten das Vertrauen entziehen werden, entschloss sich Symantec zu einem Verkauf der Zertifikats-Lösungen an DigiCert – quasi: „Schnell verticken, da wir keine Ahnung haben, wie wir ein vertrauenswürdiges Business aufbauen“. Das bedeutet, dass Seiten wie PayPal als unsicher eingestuft werden – das ist aber nur ein Beispiel von vielen.

Nutzer der Entwicklerversion von Chrome und Chrome OS werden das direkt testen können, ab Mitte September ist Chrome in Version 70 als Beta zu haben, bevor voraussichtlich am 23. Oktober die finale Version von Chrome 70 folgt.

Wenn ihr dann überraschend auf Warnungen stoßt, wisst ihr, woran dies liegt. Seitenbetreiber, die heute noch auf Symantec setzen, sollten sich um aktuelle Zertifikate kümmern, sollten sie das Vertrauen nicht verlieren wollen.

Hatte ich letztens auch bemerkt als ich Chrome Canary getestet hatte. Selbst die Seite meiner Bank nutzt noch ein Symantec Cert. Und von einem Dutzent anderer getester Seiten ganz zu schweigen.

Ist schon ein ganz schönes Armuntszeugnis für die entsprechenden Seitenbetreiber sich immer noch nicht um entsprechend neue Certs bemüht zu haben.

Ich sehe es schon kommen, das sobald Chrome 70 final ist sich viele User wundern warum einige Seiten auf einmal als unsicher eingestuft werden.

Wit hatten auch ein Thawte Zertifikat für unsere Domain. Vielleicht ist für den Artikel erwähnenswert dass wir seitens Thawte unaufgefordert ein neues Zertifikat erhalten haben, welches auf dem ursprünglichen Key aufbaut, somit konnte der privateKey weiter verwendet werden 🙂

Sry, aber wenn Seiten wie PayPal als unsicher angezeigt werden, wird das eher den gegenteiligen Effekt haben. Die Leute fühlen sich von der Warnung genervt und wechseln im schlimmsten Fall den Browser.

ich würde eher sagen, dass sie schlimmsten Fall bei tatsächlich „falschen“ Seiten ebenfalls die Warnung ignorieren weil „ist ja jetzt überall so“

Bei Paypal kann man es nicht ignorieren, da die Seite ohne gültiges Zertifikat nicht aufrufbar ist.

Firefox 63 wird das gleiche machen: https://wiki.mozilla.org/CA:Symantec_Issues

Laut der Seite soll die finale Version im Oktrober erscheinen.

Jepp, das Problem seh ich auch. Das Spielchen mit Symantec schön und gut. Aber renommierte Seiten auf einen Schlag als unsicher einzustufen ist nicht der richtige Weg. Sie sollten es am Ausstellungsdatum festmachen. Wenn Zertifikat jünger als Ankündigung => Unsicher. Dem Durchschnittsuser muss man so beibringen „kannste ignorieren, ist nur geplänkel“. Die nächste echte Warnung ignoriert er dann auch.

Sonst stellen die großen es doch nie um, jeder hatte mehr als genug Zeit um zu handeln.

Es ist sogar gut, dass die so konsequent rausfliegen!

Sorry aber das wurde vor einem Jahr angekündigt. Wie lange soll denn die Vorlaufzeit bitte sein? Jahrzehnte? Und dann ist es Sache der Seitenbetreiber. Die Zertifikate von Symantec wurden als unsicher eingestuft, da die teilweise Blanko-Certs für Server ausgestellt haben, die dem Antragsteller gar nicht gehörten (wenn ich das richtig in Erinnerung hab). Damit ist es keine Frage von „wann war die Ankündigung“ sondern „wann haben die Angefangen Mist zu bauen“ und da gilt: offenbar schon immer. Es handelt sich um eine Maßnahme, mit der man (unwissende) Nutzer vor solchen Zertifikaten schützen will, die vielleicht in falsche Hände geraten sind. Wenn sich genug User dann beim Seitenbetreiber beschweren, dass sein Cert kaputt ist, muss er gezwungenermaßen ein neues holen -> Zweck erfüllt.

PayPal muss da gar nix machen. Die Nutzer werden PayPal mehr vertrauen als irgendwelchen plötzlich auftauschenden Hinweisen in einem Browser. Nehmen sie Safari kommt nix, also ist der Browser wohl blöd. Klick, weg.

> Nehmen sie Safari kommt nix

Doch: https://support.apple.com/HT208860

gerade mit paypal.de probiert > keine Warnung unter macOS 10.13.6

„Bereits im Herbst 2018 werden Apple-Produkte Symantec-Zertifizierungsstellen komplett als nicht vertrauenswürdig handhaben.“

Da sei mal die Deutsche Telekom gelobt. Ein weltweit angesehener Zertifikatgeber der noch nie auf einer Blacklist war und sein Geschäft genau nimmt. Wir haben umgestellt und sind sehr zufrieden. Die Kosten sind überraschend moderat. Wer nun umstellen muss und einen Anbieter will mit dem er in Zukunft keine Scherereien mehr hat, ich kann’s nur empfehlen:

https://www.telesec.de/de/

(kein Reflink sondern ernst gemeinte persönliche Empfehlung)

Kostet halt auch das dreifache.

„Wenn ihr dann überraschend auf Warnungen stoßt, wisst ihr, woran dies liegt.“

Das suggeriert, dass aktuell alle Zertifikatsfehler daher kommen und Nutzer das ignorieren können. Das unterwandert die durch signierte SSL-Zertifikate gewonnene Sicherheit, wenn unwissende Nutzer diese Warnungen nicht mehr ernst nehmen.

Die Zertifikate zu tauschen ist relativ schnell gemacht, die Anbieter bieten eine Stapelneuausgabe ohne dass man den CSR oder den Key neu erstellen müsste. Das sollte auch Paypal rechtzeitig hinbekommen…

Die eigentlichen Frage bei diesem ganzen Zertifikats-&$%§$&§ ist: Wieso darf Google (Microsoft, Mozilla, Apple) entscheiden, ob ein Zertifikat sicher ist?

Das Symantec es sich durch wiederholtes Falschausstellen von (google-domain) Zertifikaten verdient hat, das man ihnen das Vertrauen entzieht, soll unbestritten bleiben.

Wer denn sonst außer den Browser-Herstellern? Das sind zumindest diejenigen die entscheiden ob eine Verbindung zum Server hergestellt wird. (Mal davon ausgegangen, dass der Benutzer nicht in der Lage ist das zu entscheiden. Er/Sie würde einfach immer auf „Ja“ klicken)

Ich sehe das Chaos schon kommen im Bekanntenkreis.

Wenn man die Sicherheitswarnungen nicht abstellen kann, verwende ich halt Microsoft Edge. Das Sicherheitsgedöns nervt mich.

Ich hatte die v70 auch im normalen Alltag im Einsatz und bin extra wieder auf die normale Version umgestiegen, weil einfach extrem viele Seiten nicht funktioniert haben wie sie sollten (bzw. die Zertifikate eben ungültig waren).

Symantec selber ist übrigens „sicher“.

GlobalSign funtktioniert auch.

Div. Sparkassen sind auch betroffen…

Die Sparkassen haben bei den Homepages und EBICS auf DigiCert umgestellt. Symantec ist raus.

Firefox Nightly macht das auch

Die Transportverschlüsselung ist auch mit nicht vertrauenswürdigen Zertifikaten sichergestellt. Warum immer mit „unsicher“ angeprangert wird obwohl „nicht vertrauenswürdig“ treffender wäre bleibt ein Rätsel.

Alles Andere ist Palaver von technischen Laien.

„Sichergestellt“ ist sie gerade nicht, lies Dir bitte mal https://de.wikipedia.org/wiki/Man-in-the-Middle-Angriff durch (inklusive Gegenmaßnahmen TLS).