Amateur-Hacker: Facebook und Wi-Fi-Netzwerke wecken Begehrlichkeiten

Eine neue Studie hat sich mit den Themen auseinandergesetzt, die auch Amateur-Hacker zu beschäftigen scheinen. So steigen bei Google nämlich die Suchanfragen, welche mit „How to Hack“ eingeleitet werden. Da wollte man bei NordVPN genauer wissen, wonach Möchtegern-Hacker sich am stärksten umschauen.

Kritischer Hinweis von mir: Nicht jeder, der eine Suchanfrage mit „How to Hack“ beginnt, will selbst etwas hacken. Ganz im Gegenteil, so sind da sicherlich viele Suchende dabei, die wissen möchten, wie sie sich gegen einen potenziellen Angriff schützen können. Denn dafür muss man sich ja nunmal auch Informationen über Angriffswege besorgen.

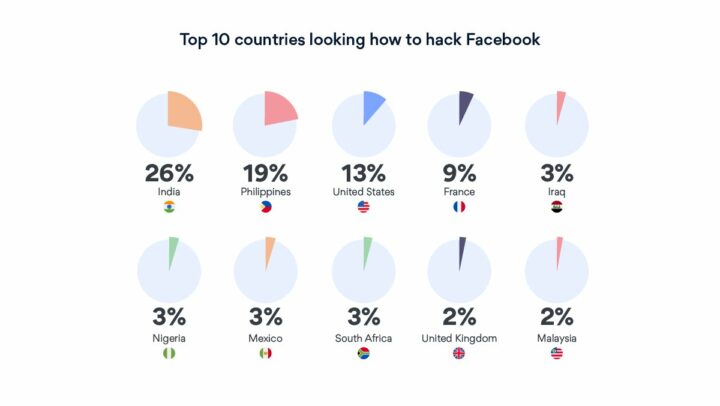

Konkret wertete man jedenfalls 171.490 Suchanfragen aus, die bei Google innerhalb der letzten 30 Tage dazu eingegangen waren, wie man etwas hackt. Facebook war dabei das beliebteste Thema und stand für 46 % der Suchanfragen. Keine Überraschung, denn da sind sicherlich viele Kiddies dabei, die gerne mal ins Konto eines Freundes, des Schwarmes oder eines unliebsamen Klassenkameraden luschern möchten.

Indien führt dabei die Liste der Länder an, in denen besonders viel nach zweifelhaften Zugangsmöglichkeiten für Facebook gesucht wird. Es folgen die Philippinen und dann die USA. Facebook ist bei Hackern generell zudem besonders beliebt, da das Facebook-Konto auch auf anderen Portalen und / oder in Apps zur Anmeldung genutzt werden kann.

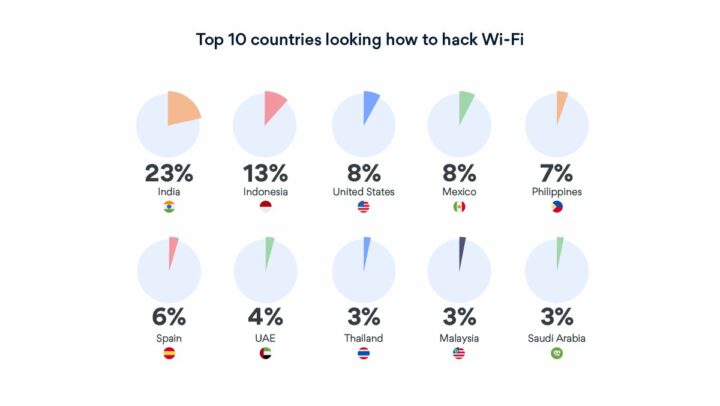

Rein ins fremde Wi-Fi-Netzwerk? Auch dafür interessiert man sich insbesondere in Indien. Es folgen dann Indonesien und abermals die USA. Spannend: In Deutschland scheint man dem Hacken deutlich weniger zugetan zu sein – oder die Interessenten stellen sich nur schlauer an und verschleiern ihre Anfragen / Herkunft besser bzw. informieren sich abseits von Google. So landet Deutschland bei den Suchanfragen nach „How to hack“ / „Wie hackt man“ international nur auf Rang 23. Unsere Nachbarn aus Frankreich sind da mehr hinterher und belegen z. B. Rang 6.

Was könnt ihr tun, um euch zu schützen? Da gibt es natürlich vielerlei Möglichkeiten. Aber an sich reicht es schon in den meisten Fällen aus für jeden Dienst ein eigenes, komplexes Passwort zu verwenden. Im Übrigen: Auch wenn die suchfreudigen Hacker sich vor allem für Facebook und Wi-Fi-Netzwerke interessierten, stand etwa auch Gmail mit 10 % der Anfragen hoch im Kurs. 2 % wollten an fremde E-Mails ran und 1 % an das Google-Konto.

Eigentlich sind die Maßnahmen simpel und für jeden fast problemlos umsetzbar.

1. Starke, generierte Passwörter nutzen

2. Wo immer möglich, 2FA nutzen

3. Passwortmanager mit wirklich gutem Masterpasswort nutzen

Der PW-Manager sollte offline sein. Wirkloch gutes PW ist dann nicht einmal zwingend nötig (dennoch aus Prinzip ratsam), denn wenn Dein System kompromittiert ist, ist das PW des Managers nicht mehr relevant, Du entsperrst rs ja hin und wieder, und das wäre durch Keyloggdr abfanhlgbar.

Starke, generierte Passwörter sind mit Blick auf die Sicherheit natürlich zu begrüßen, leider aber machen die es im Alltag auch oft schwer. Ich jedenfalls finde es ganz gut, an den einen oder anderen Dienst unterwegs auch ranzukommen, wenn ich den PW-Manager nicht zur Hand habe.

3. Passwortmanager mit normalen Passwort aber dafür mit 2FA

Moin.

Also ich lese da Spain als Platz 6…

Weil es in dem Unterbereich nur um Wi-Fi ging.

„Da wollte man bei NordVPN genauer wissen, wonach Möchtegern-Hacker sich am stärksten umschauen.“

Eigene Werbeaussagen von NordVPN:

„VPN ohne Logfiles: Strikte No-Logs-Richtlinie

Wir verfolgen oder erfassen deine privaten Daten nicht und teilen sie niemand anderem mit. Deine Informationen gehen uns nichts an.“

😀

Suchanfragen kann man direkt bei Google auswerten.

https://trends.google.com/trends/explore?q=how%20to%20hack%20wifi%20password%202020

Keine Logs nötig, das macht google schon selber.

Ich habe W-Lan einfach aus sowieso nutzlos. Hab überall Netzwerk liegen. Davor eine Securepoint Firewall für meine Privaten Zwecke ausreichen. Zugriff von außen nur per VPN und gut ist.

Internet per Kabel auf dem Handy stelle ich mir irgendwie sehr mühsam vor.

Dafür nimmt er sicher ein WLAN-Kabel.

Muss man dafür auch die Wände aufstemmen wenn man smarte Schalter haben möchte? 😀

Ja, du musst schließlich ein Leerrohr zum Schalter legen, durch das die WLAN-Funkwellen durchgehen können.

Das macht Sinn… 😀

Er könnte dafür auch ein Zweitnetz haben?

Hb ich z.B. auch. Ein Netz für Handys und TV, das andere, private, getrennt davon.

Gute Idee. Die Handys meiner Familie und WLAN-Devices für mein „Smarthome“ könnten ja auch per Ethernet angebunden werden … WLAN mag für dich nutzlos sein, bei der Mehrheit dürfte das aber nicht der Fall sein.

Ich bin froh über jedes Gerät, was ich nicht per Kabel anbinden muss …

Solche Deauther Hardware find ich viel übler in Großstädten

Spaßig dass es Leute gibt die sich fragen wie man FB hacken kann … einfach einloggen und einfach mal bei den Freunden der Freunde gucken wie sorglos die mit ihren Daten umgehen … Dass u.a. Cambridge Analytica da Massen an Daten sammeln konnten ist kaum eine Kunst. Eher das Tool zu basteln, dass da die Profile automatisch aufruft und die Daten speichert …

Die deutschen Suchanfragen nach Hacking gehen per NordVPN über einen indischen Server ^^