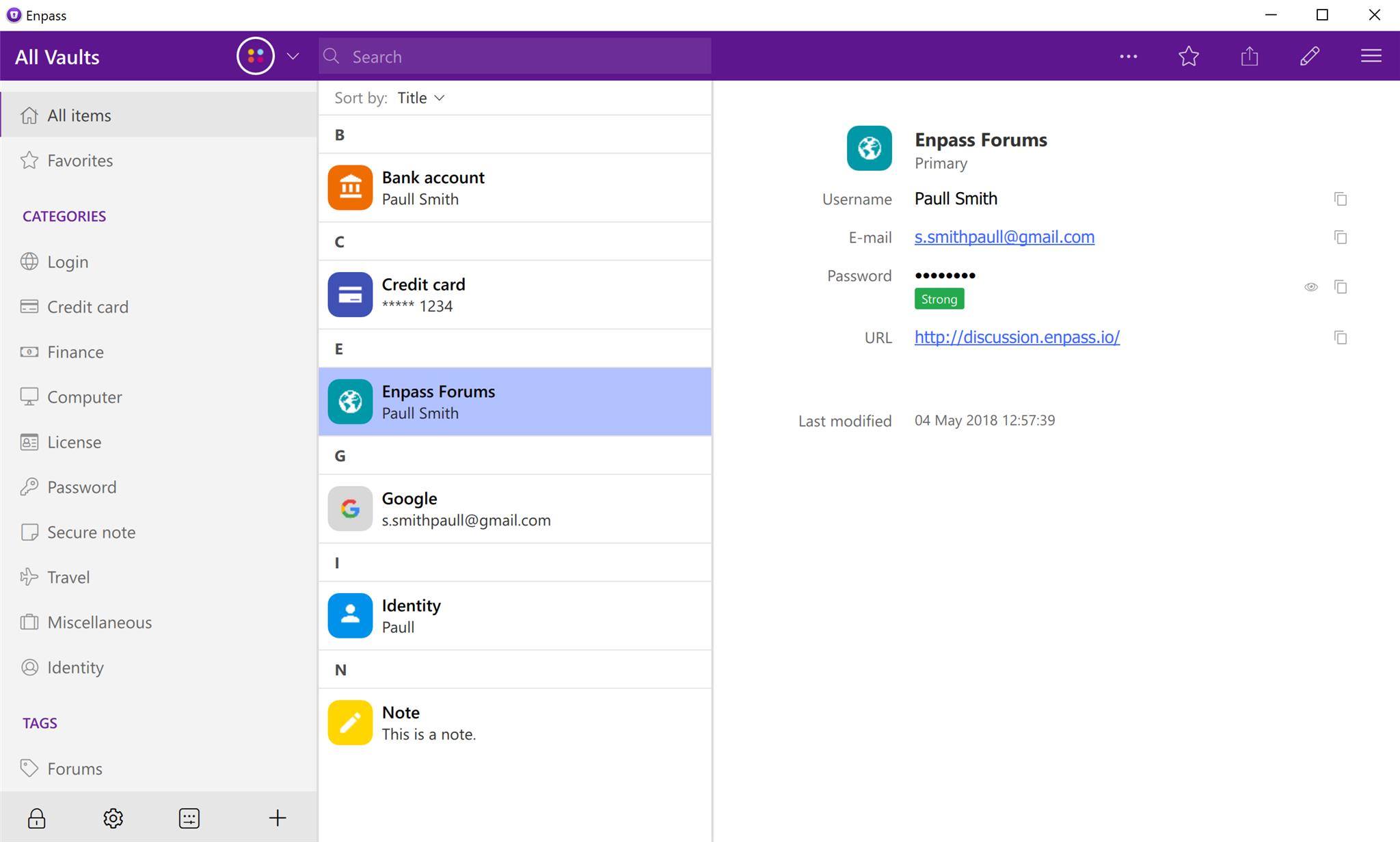

Passwort-Manager: Enpass 6.0 wird neue Funktionen und andere Optik bringen

Der Passwort-Manager Enpass war hier schon des Öfteren zu Gast im Blog. Die Lösung des indischen Entwicklerteams hat sich global viele Freunde erarbeitet, da man eine recht komfortable und vor allem preisgünstige Möglichkeit anbietet, Passwörter zu verwalten – und dies auf allen gängigen Plattformen. Da steigen dann auch mal gerne Nutzer um, die vielleicht vorher kostenlose aber unbequeme, oder wesentlich teurere aber bequemere Lösungen nutzten. Aktuell ist die Version 5.9.6 erscheinen, die dafür sorgt, dass das optionale Tracking via Google Analytics nun komplett raus ist.

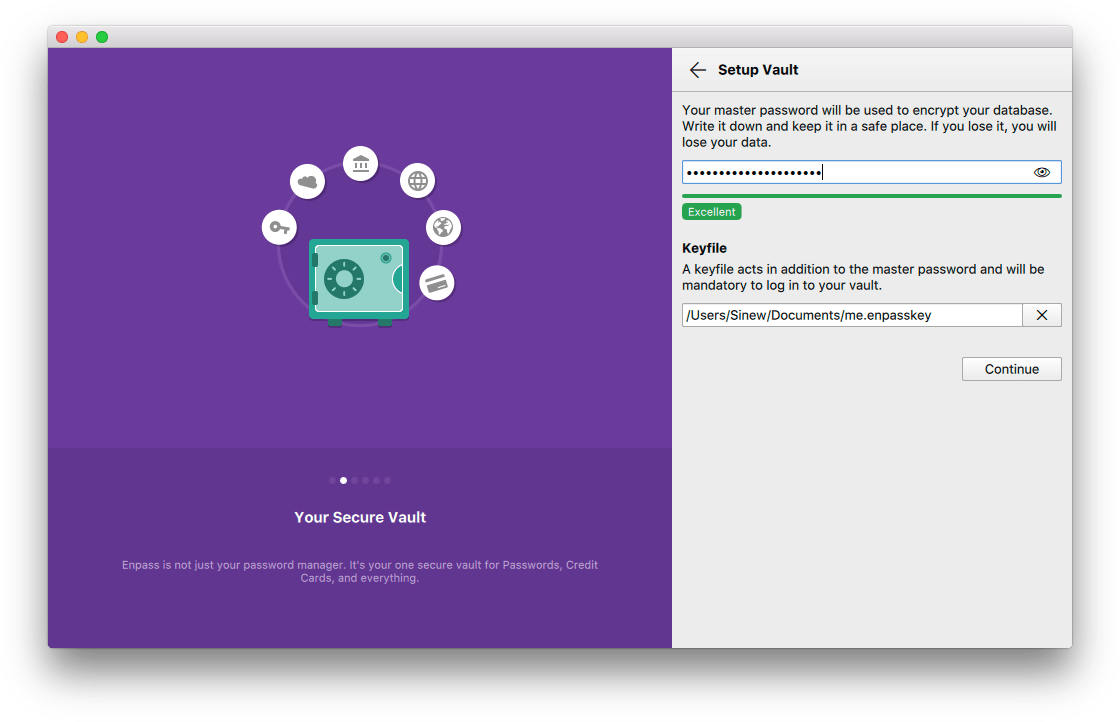

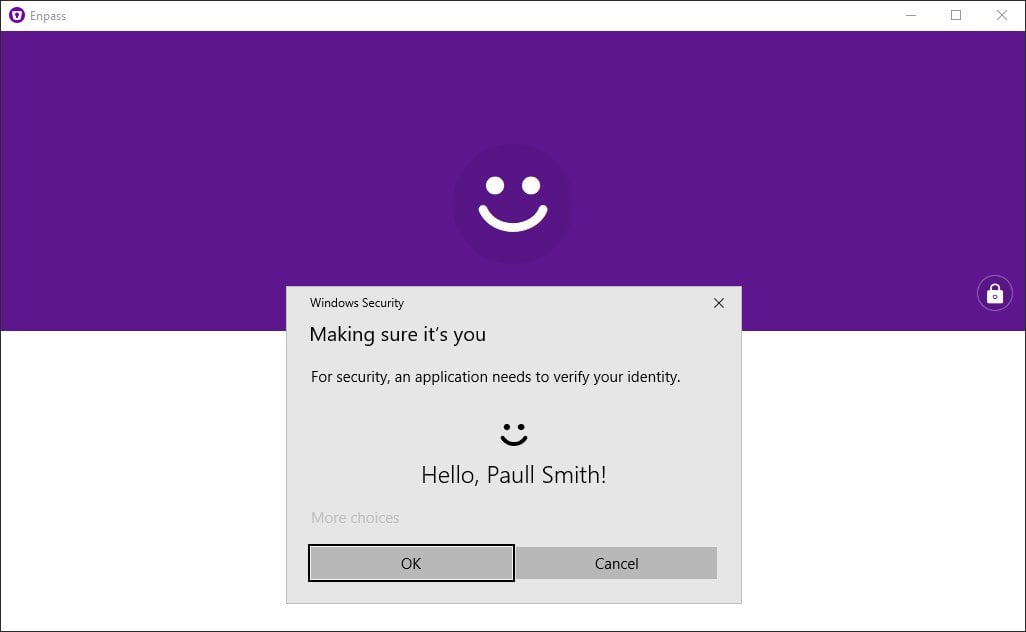

Das alleine wäre vielleicht nicht der Grund für einen Beitrag, wohl aber die Aussicht auf die Version 6.0, die schon bald starten soll. Da gibt es gleich mehrere Dinge, die neu sein werden. Vor allem ist dies natürlich die Optik, die die Macher angepasst haben. Aber es soll auch verbesserte Funktionen geben, so das Login via Keyfile. Hierbei muss nicht nur das Master-Passwort eingegeben, sondern auch die Schlüsseldatei angegeben werden. Des Weiteren – und dies wird sicherlich Nutzer von Windows freuen – wird Windows Hello auf Wunsch unterstützt, euer gutes Aussehen wird also die Schlüsselkarte zum Passwort-Manager.

Mit der Version 6.0 wird man also allerlei Verbesserungen aus dem Hut zaubern und ich könnte mir vorstellen, dass schon ein paar Nutzer anderer Lösungen mal reinschauen, was denn die andere Seite so zu bieten hat.

Viel interessanter wird doch sein, ob, wie und wie regelmäßig die Entwickler die versprochenen Sicherheitsaudits durchführen werden. Denn was nützt einem ein günstiger Passwortmanager, wenn er nicht sicher ist…?

Gute Nachrichten. Ich erwäge derzeit zwar einen Umstieg auf Keepass wegen des OpenSource Gedankens, doch ist Enpass eine runde Sache. Bezüglich Windows Hello finde ich die Entwicklung besonders gut. Ich kann jedem nur raten sich einen der 30-50€ USB-Fingerabdruckscanner zuzulegen. Die Dinger sparen einfach Tipparbeit und entsperren Windows genau so schnell wie ein modernes Smartphone mit seinem Leser. Das dann kombiniert mit Enpass? Hört sich gut an.

Also ehrlich gesagt finde ich ja so ein Passwortmanager wäre eigentlich ein guter Service von Banken an (privat)kunden. Generell das Thema Sicherheit in der digitalen Welt. Der Passwortmanagermarkt ist undurchschaubar und die einzelnen Anbieter werden aus meiner Sicht in Zukunft alle von den künftigen Onlinebanken aufgekauft werden. Auch gut möglich, dass sich da neben paypal auch heutige Internetprovider hin verirren.

Gut für den Kunden, weil das Preise drückt? Es gibt ja im Endeffekt kein größeres Vertrauen als Zugänge von über 100 Logins zu sichern. Folglich nutzt den Dienst, dem ihr vertraut und schaut nicht aufs Geld. Das ist es bei den Beträgen nicht wert.

Habs grad erst wegen dem veränderten Preismodell bei 1P wieder ausprobiert. Katastrophe, wenn man den Vergleich zu 1P zieht! Als Test mal ein Login-Eintrag mit OTP in der iOS-App angelegt und danach versucht, aus der App heraus einloggen zu lassen. OTP-Feld wird mit Benutzername vorausgefüllt und der Token ist auch nicht wie bei 1P automatisch in den Zwischenspeicher kopiert. Für mich nach wie vor noch im Beta-Stadium.

Ich hoffe die verbessern die Import Funktion von 1Password. Momentan ist diese nicht zu gebrauchen und über 300 Logins per Hand einzutippen habe ich keine Lust zu.

> Import Funktion von 1Password. Momentan ist diese nicht zu gebrauchen

Was ist für Dich „nicht zu gebrauchen“? ich habe 800 Einträge umgezogen. Was unpraktisch ist, ist daß die Attachments nicht automatisch mitkamen und manuell zugeordnet werden mußten und daß die jeweils nur max 200 KB je Datei groß sein dürfen.

Da ich 1P seit über 10 Jahren benutzt habe, hatte ich leichte Rumpeleien schon mit eingeplant. Besser geht sicher immer, aber so katastrophal fand ich es jetzt für eine einmalige Aktion nicht.

Hat es bei Dir gar nicht funktioniert oder sind die 300 ein Subset Deiner Logins?

Bei mir sind auch alle PW aus 1P in Enpass übernommenen worden (ca. 750).

Versteh Dein Problem nicht.

Ich glaub die Anhänge funktionierten nicht ganz, habe bei der Gelegenheit dann gleich groß aufgeräumt.

Super bei Enpass: Direkter owncloud Sync in Android und ios (ich werde nie verstehen, wie jemand Passwörter in der Cloud von Apple, Google oder gar Agility Bits (1P) speichern kann – es wird schiefgehen, irgendwann)

ne zusätzliche Option ist immer gut, aber wahrscheinlicher ist, dass es bei dir schief geht… die Deutschen haben einfach immer vor dem Falschen Angst… wenn wir für den Fortschritt im Netz verantwortlich wären, wär das Netz schon tot

> immer vor dem Falschen Angst

Aus mehreren Gründen ist der Cloudstorage gerade dieser Daten eine schlechte Idee.

1) es kann sich um existenzbedrohende Daten handeln, je nachdem was man dort alles reinspeichert

2) alleine der zeitliche Aufwand im Falle der Kompromittierung alle Zugangsdaten neu anlegen zu müssen und die alten sperren zu lassen ist enorm – ich habe ca. 800 Logins dort drin, selbst wenn nur ein Zehntel wichtig wäre, hätte ich gut zu tun da Bescheid zusagen.

3) hat die Vergangenheit gezeigt, daß man weder Firmen noch staatlichen Institutionen trauen kann, da dort auch nur Menschen arbeiten, die schon mal, aus welchen Gründen auch immer, vorschriftswidrig verhalten und z.B. im Falle von 4) einfach mal den erreichbaren Storage nach den Dateien abscannen und sich eine Kopie für private, wirtschaftliche oder Ermittlungszwecke ziehen.

Beim letzten Punkt *unterstelle* ich mal, daß das jetzt bereits routinemäßig passiert, damit man falls sich später die Möglichkeit zum Entschlüsseln ergibt, schon alles bereit liegen hat. Vom Prinzip her soetwas https://netzpolitik.org/2018/bitte-nicht-durchleuchten-bnd-stoppt-illegale-speicherung-von-metadaten-in-datei-veras/

4) können Fehler in der Implementierung der Sicherheitsmechanismen auftreten, sodaß die verschlüsselte Passwortdatei auf einmal angreifbar wird. Und selbst wenn das schon Stunden später durch den Hersteller behoben wird, hat man dann im Netz eine alte Version in irgendwelchen automatischen Backups hängen und muß seine Daten somit als kompromittiert ansehen

5) schließt sich an 4) an – den Fehler die Passwortdatei auzulagern muß man nur einmal machen, damit er gemacht ist, man kann es nicht zurückholen – oder zumindest kann man nie wissen, ob wirklich alles gelöscht wurde.

Daher ist es sehr vernünftig, wenn die User sich überlegen, ob und wenn ja welche Daten sie einem Passwortspeicher im Netz anvertrauen.

Also ich kann dem nicht wirklich zustimmen. Die Selbstverantwortung würde bei sehr vielen Usern scheitern. Mag sein, dass du es besser kannst, aber in unserer Welt verstecken die meisten Menschen immernoch den Ersatzschlüssel unterm Blumentopf.

Gleichzeitig nutzen die Meisten auch keinen dedizierten kostenpflichtigen Dienst oder ein Open Source Projekt, sondern füttern Google oder Facebook mit ihren Zugangsdaten. Ist halt sehr bequem. Die etwas wichtigeren Konten sind ohnehin nochmal mit 2FA abgesichert und finanzielle Konten sollte man vermutlich nirgends hinterlegen. Ich brauch die Manager für die Verwaltung aller anderen Konten, die ich seltener nutze, weil ich nicht mehr ständig Passwörter zurücksetzen lassen möchte oder für diese Seiten Einheitspasswörter verwendet habe. Die wichtigsten 10 muss man nun wirklich nirgends hinterlegen.

Ich hatte Tinas Einwand mit der „German Angst“ so verstanden, daß sie meint, die User würden nur aus einem unguten Gefühl jeder technischen Neuerung gegenüber die Nutzung von Passwordcloudstorage ablehnen.

Deshalb habe ich einige Gründe angeführt, warum ich Cloudstorage in diesem Fall für nicht sinnvoll halte und vor allem deshalb auch der letzte Satz, letztendlich muß es jeder für sich informiert abwägen und dann entscheiden wie er das handhaben möchte.

Im Kopf habe ich die Passworte von vielleicht einer handvoll Server. Das muß ich aber auch, denn wenn ich die OTOP Funktion direkt im Passwordmanager verwende, speichere ich nicht auch noch das Passwort dort, das würde im Falle eines Verlusts das schöne 2FA komplett aushebeln.

Außerdem brauche ich im Verlustfall einen vertrauenswürdigen Mailserver für die gesamten Password Recovery Mails – da wäre nichts gewonnen, wenn jemand da fleißig mitlesen könnte.

Ich käme aber z.B. gar nicht auf die Idee einen Google/Facebook Account zum Login bei sachfremden Diensten zu nutzen, weil es Google/Facebook schlicht nichts angeht, wo und wie oft ich mich einlogge.

Das soll jeder halten wie er möchte, nur um nochmal auf den Ausgangspunkt mit Tinas Aussage der „Angst“ zurückzukommen, nach meiner Wahrnehmung ist es so, daß die Entscheidung gegen Passwordcloudstorage und SingleSignOns informierter gefällt wird, als das Abnicken der bequemsten Lösung, bei der viele weder die technische Implementierung und die sich daraus ergebenden Implikationen verstanden haben, noch sie überhaupt um irgendwelche Alternativen wissen.

Und wenn man es verstanden hat, kann man es sich bequem machen, wo es nach den persönlichen Maßstäben gemessen um nichts geht und es unbequem lassen, wo nach den persönlichen Maßstäben gemessen das Risiko den Bequemlichkeitsgewinn nicht aufwiegt.

alles grds. richtig. Mein post bezog sich auf die stereotype Aussage, dass jeder Cloudspeicher irgendwann komprimittiert werde und man daher niemals nich Passwörter dort speichern solle. Obwohl ich die Argumentation intellektuell nachvollziehen kann, halte ich das für Unsinn. Vom Standpunkt der Wahrscheinlichkeit her wird oft zuviel Gewicht auf die falschen Gefahren gelegt – m.E. weil wir in D auch medial darauf domestiziert werden.

> dass jeder Cloudspeicher irgendwann komprimittiert werde

> und man daher niemals nich Passwörter dort speichern solle.

Um mal in die andere Richtung zu argumentierten, dann muß man zusätzlich auch noch die Passwordmangerverschlüsselung i.d.R. AES256 „überwinden“.

Aber wer seine Accountdaten in eine einfache Textdatei speichert und diese über Dropbox o.ä. synct, dem ist nicht zu helfen – ich weiß, das hast Du auch nicht empfohlen 😉

Aber man muß noch nicht mal die Berichterstattung darüber welche Dienste routinemäßig den Cloudspeicher ihrer User nach KiPo u.ä. scannen und zu „offen rumliegenden“ AWS Buckets verfolgt haben, um erahnen zu können, wo da das Problem ist.

https://github.com/nagwww/s3-leaks

https://www.startpage.com/do/search?query=aws+bucket+leaked

> Vom Standpunkt der Wahrscheinlichkeit her

siehe Leaks oben

Vergesse ich meine Wohnungstür abzuschließen und jemand klaut meinen Rechner und meine Dateien hat er *meine* Dateien -alle sichtbaren Platten sind daher verschlüsselt-, vergißt ein Entwickler den Storage richtig abzusichern, hat jemand die Dateien von ganz, ganz vielen.

Fall 1 – meine Schuld, auf deren Eintreten (Türabschließen)und Verlauf (Verschlüsselung)ich Einfluß habe

Fall 2 – die Schuld von jemand anderem, auf den ich keinen (ja, man kann die Daten in einen verschlüsselten Container tun u.ä.) Einfluß habe

Das ist sicher eine Frage des Naturells, aber ich ärgere mich lieber über meine eigenen Fehler, als über die Fehler anderer, die ich nicht vermeiden kann.

Wenn es jemand anders macht ist das sein gutes Recht, solange er mich nicht damit reinzieht (Datenweitergabe bei Social Services bei denen man selber gar nicht ist o.ä.) oder hier auf der Matte steht und seine Probleme hier abkippt.

Nun ich denke viele Nutzer bevorzugen tatsächlich Fall 2. Denn damit trägt ein Dienstleister die Verantwortung, den man bei entsprechender Fahrlässigkeit theoretisch sogar auf Schadensersatz verklagen könnte.

Natürlich birgt die Cloud Risiken. Aber das gilt leider für so ziemlich alles. Ich kenne eben sehr viele Nutzer, die Listen in Papierform mit sämtlichen Zugangsdaten im Klartext führen oder nur ein Passwort für alles nutzen. Ich selbst habe nun seit Jahren versucht Buch zu führen und dabei meine Passwörter in verschlüsselter Form noch notiert. Nur führt der stete Wechsel oft dazu, dass die Liste immer inakkurater wird oder stetig neu angelegt werden musste. Die meisten Zugänge in Textform stets bei sich zu tragen ist ebenfalls nicht ratsam.

Will ich also längere sicherere Passwörter, welche ich in regelmäßigeren Abständen wechsele und dafür über eine Cloud auf jedem Gerät einen relativ schnellen Login sicherstellen? Die unsichere manuelle Nutzung oder die unkomfortabelste sichere Lösung, bei der ich künftig auf den meisten Geräten keinen Zugriff zu vielen Konten habe? Die Entscheidung liegt bei einem selbst. Das ist richtig. Nur solange die Mehrheit Passwörter ala 12345678, schalke04, qwertz & hallo verwendet…sind komplexe, verschlüsselte Sicherungen bei verschiedenen Cloudanbietern unsere geringste Sorge.

Weil ich Deutscher bin, ist es wahrscheinlicher, dass meine lokale Speicherung der Passwörter schiefgeht, als wenn ich sie irgendwo in der Cloud speicher?

Is klar…

nope, sondern weil du zu dämlich bist

Bin von Enpass auch wieder weg genangen. Hatte eine Zeit lang Safe in Cloud. Aufgrund von fehlendem Linux Support dann zu Enpass gewechselt und es ist katastrophal. Mal wird nur das Passwort Feld ausgefüllt, Mal gar nichts und manchmal erscheint gar kein Feld zum ausfüllen.

Naja, da der Export auch komplett anders ist, ziehe ich gerade alle Passwörter aus Enpass ab.

Glaube über kurz oder lang werde ich entweder Google Nutzen oder 1P

Kann dir in dem Fall nur KeePass empfehlen. Einmal eingerichtet hat das Programm mehr oder weniger keine Grenzen.

„einmal eingerichtet“…Mann ey, Keypass ist genauso passend wie ein Jailbreak bei iOS – geht, will sich aber kein Normalo mehr antun

Ich als unnormaler Mensch bin vor ein paar Monaten von Lastpass zu Keepass gewechselt und möchte Autotype am PC nicht mehr missen. Abgesehen von dem etwas unschönen UI (wobei das ja je nach Version unterschiedlich ist) ist die Software wirklich gut, und dank unzähliger Forks auch sehr breit aufgestellt.

Nutze Enpass schon eine ganze Weile auf macOS und iOS und bin nach wie vor begeistert. Läuft sehr sauber, ist mir noch nie abgestürzt und verwaltet alle Passwörter so, wie ich sie brauche. Safari Browser Integration mit Hotkey fetzt und hat nur wenige Minuten „Eingewöhnungsphase“ gebraucht 🙂 Freue mich auf Version 6!

so unterschiedlich können Erfahrungen offenbar selbst bei Namensvettern sein – geradezu diametral

Gibt es vergleiche der Sicherheit mit 1Password? Durch das abomodell letzterem das immer präsenter wird überlege ich momentan um zu steigen.

Bin vor wenigen Wochen von Engpass auf Bitwarden umgestiegen, da mir der nicht einsehbare Quellcode und das kostenlose Geschäftsmodell von Engpass nicht mehr geheuer ist. Man zahlt in der Regel mit seinen (Meta)daten…

Kann Bitwarden nur empfehlen: Open Source, Integration in alle gängigen Betriebssysteme und Browser (nutze macOS mit Safari und Android mit Firefox), verschlüsselter Sync zwischen den Geräten.

Hoffe auf einen baldigen Audit!

Wenn Enpass im Vgl zu 1P Beta ist, ist Bitwarden Alpha. Das ist von der Funktionalität und Zuverlässigkeit noch viele Jahre hinter 1P. Das ist zwar offenbar nicht dein vorrangiges Auswahlkriterium, aber das würde ich mir nach 7 Jahren 1P auf Android, Mac und iOS nicht mehr antun. Auch wenn ich mich in letzter Zeit über die Preisgestaltung von 1P wie ein Rumpelstilzchen aufgeregt habe, weil ich seit Jahren u.a. mitgelesen habe, wie toll sich vermeintlich die Alternativen entwickeln, bin ich inzwischen stark ernüchternt und werde zukünftig zähneknirschend zahlen. Ist im Grunde ähnlich wie bei Apple: wenn es jemand schaffst, mich mit sehr gut aufeinander abgestimmtem Service und Funktionalität zu überzeugen, dann hat er gute Chancen, die Preise bis zum Letzten auszureizen

Enpass dümpelt so bei mir vor sich hin, da für mich nach wie vor die Autotype Funktion für Windows Programme fehlt. ich hoffe das kommt auch mit Version 6. Dir Änderung an der Oberfläche begrüße ich ebenfalls. Hier fehlt es noch etwas an usability.

Das neue UI von 1P war längst überfällig. Da das Programm unter Windows bisher wie ein Mac-Port aussah. Persönlich, fahre ich mit Safe-In-Cloud derzeit am besten, das es sich am nativsten für Android und Windows anfühlt.

Am häufigsten scheitern die Programme an dem Ziel der Entwickler alles mit einem plattformunabhängigen Tool zu gestalten. Enpass fühlt sich weder an MacOS noch Windows gut an. Auch die Elektron Lösungen sind mehr oder minder nur ein Browser Abklatsch.