2FAS: Kostenlose App zur Zwei-Faktor-Authentifizierung

Über die App zur Zwei-Faktor-Authentifizierung namens 2FAS wollen wir euch gerne informieren. Doch zuerst einmal zum Reinholen, was die Zwei-Faktor-Authentifizierung (kurz: 2FA) überhaupt ist: Eine 2FA mit Code über eine Authenticator-App ist eine Sicherheitsmaßnahme, die verhindert, dass jemand anderes auf euer Online-Konto zugreifen kann, selbst wenn er das Passwort kennt.

Das bedeutet, dass ihr zwei Dinge braucht, um euch anzumelden: die Kombination aus Nutzernamen und Passwort sowie einen temporären Code, den eine App ausspuckt. Es gibt verschiedene Authenticator-Apps, wie z. B. den Google Authenticator oder den Microsoft Authenticator, die man mit verschiedenen Online-Diensten verbinden kann. Mittlerweile bieten viele Passwortmanager diese Funktion auch an, sodass man alles aus einer Hand bekommt.

Um eine Authenticator-App zu verwenden, müssen Nutzer sie zuerst auf ihrem Smartphone herunterladen und dann mit ihrem Online-Konto verknüpfen, indem sie einen QR-Code scannen oder einen Schlüssel eingeben. Danach müssen sie bei Anmeldungen neben ihrem Passwort auch den Code aus der App eingeben. Das macht ein Konto sicherer, weil ein Angreifer sowohl das Passwort als auch das Smartphone braucht, um sich einzuloggen.

Authenticator-Apps habe ich nun schon hier beispielhaft genannt, im Verlauf der Jahre haben wir aber auch schon zahlreiche andere vorgestellt (u. a. Authy). Ebenfalls erwähnt: Einige Passwortmanager bieten auch die Verwaltung der 2FA an (z. B. 1Password oder auch Bitwarden). Viele Nutzer trennen dies aber, denn wer neben Nutzernamen und Passwörtern auch die 2FA-Codes im Passwortmanager generieren lässt, hat bei erfolgreichem Angriff auf den Passwortmanager ein Problem.

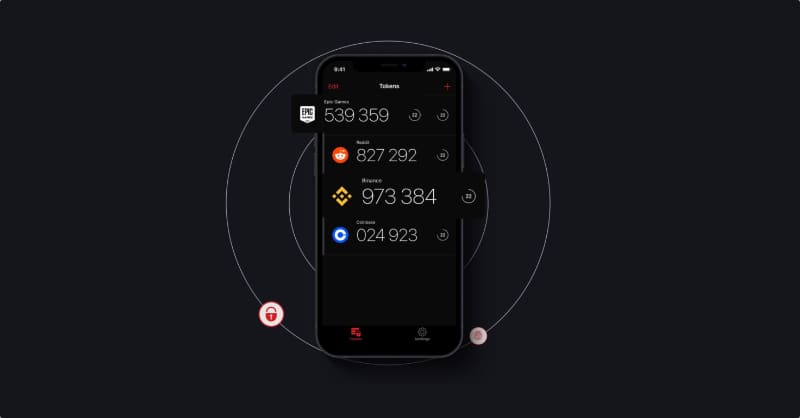

2FAS ist eine App zur Generierung dieser Codes, auch One-Time-Passwords (OTP) genannt. Ich erwähne sie, da sie nicht nur kostenlos, sondern auch für iOS und Android zu haben ist. Ebenfalls hat der Entwickler sie aktuell zu Open Source gemacht. Wer vielleicht noch keine App für 2FA im Einsatz hat, oder eine Alternative zur aktuell eingesetzten sucht, der kann sich 2FAS anschauen.

Die App ist meines Erachtens übersichtlich und gut gestaltet. Sie lässt sich einfach bedienen und bietet auch selbst definierbare Symbole für die eingerichteten Accounts an. Daten lassen sich in eurem Speicher sichern, es gibt auch eine Import- und Exportfunktion eurer Accounts. Anwender finden auch eine Browser-Erweiterung vor und selbst Widgets können zum schnellen Zugriff auf die Codes genutzt werden.

Offtopic zur Benutzung und Diskussion der Bezeichnungen Authentisierung und Authentifizierung. Die Begriffe Authentisierung und Authentifizierung werden im allgemeinen Sprachgebrauch oft synonym verwendet, beschreiben aber verschiedene Teilprozesse z. B. eines Anmeldevorgangs. Ein Benutzer AUTHENTISIERT sich an einem System mittels eindeutiger Anmeldeinformationen (z. B. Passwort oder Chipkarte). Das System überprüft daraufhin die Gültigkeit der verwendeten Daten, es AUTHENTIFIZIERT den Nutzer oder die Nutzerin. (siehe BSI)

Transparenz: In diesem Artikel sind Partnerlinks enthalten. Durch einen Klick darauf gelangt ihr direkt zum Anbieter. Solltet ihr euch dort für einen Kauf entscheiden, erhalten wir eine kleine Provision. Für euch ändert sich am Preis nichts. Partnerlinks haben keinerlei Einfluss auf unsere Berichterstattung.

Wait reddit hat 2fa, direkt mal an machen!

App sieht gut aus bei meiner MS App fehlt mir leider darkmode, aber werde trotzdem nicht wechseln.

Danke für den letzten Absatz! War mir bis heute nicht bekannt, und ist wohl tatsächlich ein beliebter Fehler im deutschen Sprachgebrauch.

Die Wörter werden synonym verwendet. Es ist daher kein Fehler, sondern es wird nur nicht näher differenziert. Im allgemeinen Kontext ist es egal, ob der eine oder der andere Begriff genutzt wird.

Naja, authentisieren ist nicht authentifizieren, insofern ist es schon ein Fehler wenn man eigentlich das eine oder das andere meint.

Nein.

Einmal „das bin ich“ und einmal „darf ich“.

Das ist nicht das gleiche.

Habe ich soeben installiert. Mir werden hin und wieder andere OTPs als bei Bitwarden angezeigt – diese funktionieren aber trotzdem. Sind bei TOTP tatsächlich verschiedene Codes gültig?

Nein, das darf eigentlich nicht passieren. Der Code muss übereinstimmen, sonst macht ja das ganze System keinen Sinn. Wenn Du x verschiedene Authenticator-Apps nebeneinander stellst, muss überall derselbe Code stehen.

Ich würde als erstes mal die Uhrzeit auf beiden Systemen vergleichen. Vielleicht geht eine von beiden leicht falsch.

Bei vielen Logins ist der aktuelle Code, der davor und der danach gültig, sodass jeder Code prinzipiell 90 Sekunden gültig ist. Das hängt aber vom Anbieter ab, bei dem du dich einloggen willst.

Ja, wie Freddy sagt, werden meist 3 Codes akzeptiert. Da diese von der Zeit abhängen (Time-based One-Time Password, TOTP), kann es sein, dass zwei Geräte unterschiedliche Codes generieren, die beide akzeptiert werden.

Eine interessante TOTP App, die mir grafisch und funktionell gefällt. Leider hat sie den entscheidenden Nachteil das der Batch-Import und -Export von Einträgen nicht möglich ist. Muss alles einzeln gemacht werden. Werde daher vorerst bei Aegis bleiben.

Deswegen nutze ich schon seit Ewigkeiten auch in iOS den Authenticator von Google. Ich kenne kein anderes Tool, bei dem der Export der Codes auf ein neues Gerät so dermaßen einfach ist. Es wird einfach ein, bzw. in meinem Fall inzwischen zwei QR-Codes generiert, die man am neuen Gerät abfotografiert, und das wars schon.

Genau so lange bis das Endgerät kaputt ist und alle Codes weg sind*. Google Authenticator wäre aus dem Grund so ziemlich die letzte App, die ich jemandem empfehlen würde und ich habe auch die meisten Menschen in meinem Bekanntenkreis davon weg gebracht.

Bei Aegis kann man einfach eine Backup Location seiner Wahl (Nextcloud Server oder Android device backup) festlegen und die Secrets werden automatisch verschlüsselt gesichert.

* Klar kann man in so einem Fall auch auf Recovery codes zurückgreifen, aber ich habe lieber ein vernünftiges Backup als nachher von über 30 Accounts recovery codes nutzen zu müssen.

Druck ein Foto vom generierten Export qr code aus oder Speicher dir den auf deinen Lieblingsdienst. Auch wenn’s ein klein bisschen umständlicher ist, so ziemlich auf dem gleichen Level wie reguläre Exports. aber kein Ding der Unmöglichkeit.

@ bigBlue007

Authy ist noch einfacher als Google.

Jipp. Das nutze ich auch. Auf einem Bachup-Smartphone installiert und keine Sorgen mehr mich auszusperren wenn ich mein Smartphone verliere. Jeder neue Account wird in Echtzeit synchronisiert

Aegis ist bei mir auch die GoTo App. Tolles Ding und optisch jetzt nicht wirklich „unmodern.“ 🙂

Bist du sicher, dass Bitwarden eine Funktion zum Verwalten von 2FA Codes enthält? Das wäre mir komplett neu gewesen. Ich habe eben mal gesucht, finde aber nur die natürlich bereits bekannte Funktion, dass Bitwarden selber per 2FA abgesichert werden kann. Eine Managementfunktion für 2FA finde ich jedoch nirgends.

Du musst in einen Eintrag klicken, z.B. bei Google oder wo du einen Account hast.

Dann auf Bearbeiten und dort gibt es ein Feld Authentifizierungsschlüssel (TOTP).

Geht mit dem Premium Tarif für ~10€ im Jahr

Das findest du im jeweiligen Eintrag des Accounts, den du per totp absichern willst.

Mein Favorit ist bisher der „Aegis Authenticator“. Im- und Export Funktion, Verschlüsselung der Konfiguration per Passwort, Unterstützung für Biometrie (natürlich optional), Oberfläche kann neben dem hellen Modus auch den Dunkelmodus, Aussehen der Oberfläche kann leicht angepasst werden (Größe der Kacheln), Filter- und Sortierfunktionen (was bei über 30 2FA Einträgen, wie bei mir, sonst unübersichtlich wird) und noch einiges mehr. Der einzige Nachteil für viele wird es sein, dass es keine iOS App gibt. Da ich nur Android habe, stört mich das nicht.

Dem kann ich mich nur anschließen. Nutze Aegis und bin damit SEHR zufrieden.

Genau das. Super App. Google ist auch nicht schlecht, insbesondere der Umzug via QR-Codes gefällt mir sehr. Den von Microsoft kann ich für TOTPs nicht empfehlen, die UX ist ziemlich daneben, auch wenn die App funktioniert. Dazu die Backup Funktion, die bei meinem letzten Test ein Microsoft Account vorausgesetzt hat. Aegis ist unter Android perfekt.

Unter IOS gibt es natürlich etwas vom System aus, was natürlich perfekt funktioniert, ob das dann die Bedingungen des 2. Faktors hinreichend erfüllt, muss jeder selbst entscheiden.

Aegis steht aber NICHT für iOS zur Verfügung, somit also nicht plattformübergreifend und auch nicht auf dem PC.

Wer diese Anforderung hat – und den nahtlosen Ex- und Import – der sollte auf die Passwortmanager Bitwarden oder Enpass setzen, die auf iOS, Android und Windows verfügbar sind und neben Passworten eben auch TOTP-Codes verwalten. Wenn man dann die Passworte in einem Programm und die TOPTs in dem anderen Vorhält, genießt man ein hohes Sicherheitsniveau.

2FAS

Synchronisieren:

Android Google Drive

Apple iCloud

Ideal ist das nicht.

2FAS setze ich jetzt schon gut anderthalb Jahre ein. Meine Lieblingsfunktion ist dabei die Vorschau des nächsten TOTP, wenn die Zeit knapp wird, um den aktuellen einzugeben.

Übrigens kann ich nur jedem davon abraten, TOTPs im Passwort-Safe aufzubewahren – das ist zwar bequem, aber dann kann man 2FA auch direkt abschalten, wenn man das einem Angreifer gleich mitliefert, sollte der in den Safe reingekommen sein.

Das ist sehr richtig: ein 2. Faktor ist es für den Fall, dass Zugriff auf den Passwort-Save besteht, nicht mehr.

Für jeden anderen Fall bleibt es aber ein 2. Faktor, z. B., wenn das Passwort erraten wird, in einer Datenbank auftaucht, mitgeschnitten wird usw. Es gibt also hinreichend Anwendungsfälle, wo ein TOTP im Passwort-Save schützt.

Sehr richtig. 2FA aktivieren kann immer sinnvoll sein, selbst wenn es im Passwortmanager gespeichert wird. 2FA schützt auch nicht vor einem Angriff auf dem Eingabegerät oder einer Phishing-Seite. Sehr wohl aber davon, dass das Passwort nachträglich bekannt wird, z.B. Mitschnitt oder wenn man es im Internetcafé eingibt.

Will man hingegen wirklich sicher gehen, sollte der 2FA nichtmal als App auf dem selben Gerät sein wie der Passwortmanager bzw. dort wo das Passwort eingeben wird. Wie gesagt, selbst dann kann allerdings die aktuelle Session abgegriffen werden, wenn z.B. der Browser infiltriert ist. Nicht jeder benötigt aber ein derartiges Level an Sicherheit.

Kann die App wirklich so synchronisieren, dass ich die auf android und apple parallel nutzen kann, ohne jedes mal alle konten neu einstellen zu müssen? das war ein mühseliger wechsel die tage (ok meine bisherige app gab es nur für apple), aber wenn man immer mal handx wechselt so möchte ich doch gerne alles aus einer quelle haben..

Ich nutze Authy super gern, weil es die App eben für jedes BS gibt.

Ich nutze den Microsoft Authenticator für TOTP wenn ich manuell eingebe. Praktisch ist das beim Gerätewechsel auch nach Migration die TOTP aus dem iCloud Backup geladen werden. Man muß nicht manuell die TOTPs wieder einrichten

im Microsoft Authenticator. Funktioniert der Gerätewechsel mit 2FAS auch problemlos? Oder muß man erst exportieren und wieder importieren?

Daneben habe ich meine TOTPs auch im Passwortmanager Strongbox (Keepass Datei) abgespeichert mit dem TOTP key falls was schief läuft im Microsoft Authenticator. Mit dem Key kann ich problemlos jederzeit auf eine andere TOTP App wechseln. Damit ich nicht ausgesperrt bin. Das ist mir wichtiger als ein möglicher Angriff auf den Passwortmanager lokal auf dem Smartphone oder PC. Mit ist der Schutz mit TOTP gegen das Raten der Passwörter hier wichtiger als ein möglicher Angriff auf die Passwortdatenbank.

Zum auto Ausfüllen habe ich aber meine Web Passwörter auch in Apple Passwort (keychain) abgespeichert zusammen mit TOTP. Das auto Ausfüllen von TOTP funktioniert auf dem Smartphone am zuverlässigsten mit Apple Passwort.

Bitwarden nutze ich auch (aber ohne TOTP da ich dafür nichts zahle). Ich habe in Strongbox und Bitwarden meine Passwörter doppelt abgespeichert falls mal was mit einem der Passwortmanager sein sollte (kaputte Datenbank, kein Zugriff auf Bitwarden vault wenn der Dienst z.b. Eingestellt werden sollte).

Damit bin ich doppelt bzw. fast 3 Fach abgesichert mit Strongbox, Bitwarden und Apple Passwörter (Nur web accounts). Zusätzlich Microsoft Authenticator für TOTP.

Ich nehme seid Jahren OTP Auth – als Backup habe ich einen Yubikey. Nervig ist nur, dass man immer doppelt eingeben muss.

OTP Auth nutze ich auch. Ist top! Und sammelt keinerlei Daten. Die hier vorgestellte App tut das und da frage ich mich immer, warum. Ist doch überhaupt nicht nötig!

also 2fas kann nur 10 konten importieren wenn man vonn google autth wechseln will. schade. damit eh unbrauchbar wenn man mehr konten hat

Oh das ist ein KO Kriterium…

Gibt es außer Authy noch eine reinen 2FA Client der iOS und Android synchronisiert. Authy scheint mir viele Daten zu sammeln. 2FAS klingt gut aber nutzt nicht die gleiche Cloud zum synchronisieren.

nutze die App schon lange. Sehr cool, dass die jetzt open source ist.

Ich habe Authy auch lange genutzt, weil die Synchronisierung zwischen Geräten unterschiedlicher Plattformen einfach so gut läuft. Wenn man aber drüber nachdenkt, von Authy zu einer anderen App zu wechseln, stellt man schnell fest, dass Authy einen „einschließt“ und einem die eigenen Tokens nicht mal anzeigt. Man kann also einfach nichts exportieren. Bei einem Wechsel muss man überall händisch die 2FA Einstellungen aktualisieren und neue Tokens generieren.

Es sprechen viele Dinge gegen Authy, dieses Video ist dazu eine nette Zusammenfassung, ab Minute 19: https://youtu.be/iXSyxm9jmmo?t=1146

Egal für welche App ihr euch entscheidet, achtet darauf, dass es eine funktionierende Export Funktion gibt. Es ist nämlich grässlich, 20 Webseiten abzuklappern, nur um 2FA zu konfigurieren.

Habe mich jetzt auch erstmal für 2FAS auf dem iPhone entschieden. iCloud Backup ist bei aktivierter ADP auch e2e verschlüsselt, das genügt mir für meine 2FA Codes. Leider bringt mir das auf meinen Android Geräten wenig, aber da kann man einfach das Backup vom iPhone manuell importieren. Dass ich 2FA Tokens ändere kommt echt selten vor, deswegen kann ich ohne echten Sync ganz gut leben, aber komfortabler war Authy schon.

In wenigen Tagen wird 2FAS die deutsche Sprache unterstützen!

Das klingt toll. Hab das im Discord DE Support vorhin gelesen.