Heute vor 10 Jahren: Projektende von TrueCrypt angekündigt

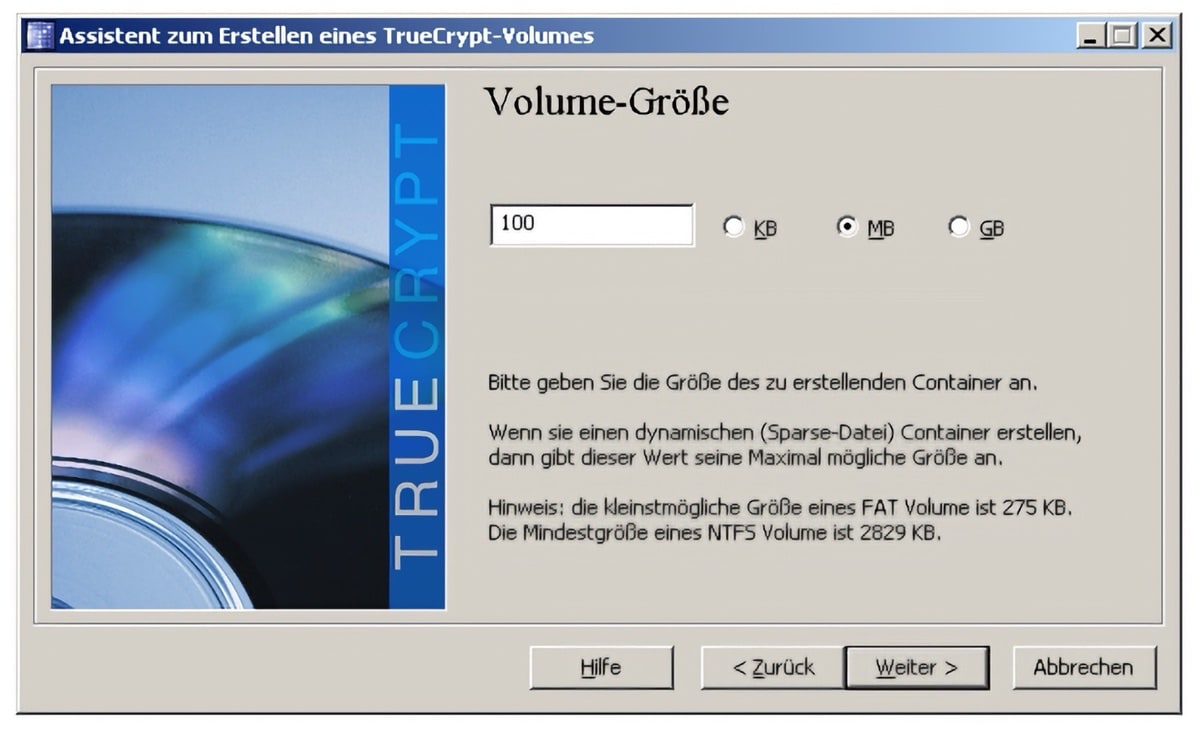

Heute vor 10 Jahren war für viele Fans von TrueCrypt kein guter Tag (wir berichteten). TrueCrypt begleitete viele unserer Leser seit Jahren durch die Verschlüsselungswelt. Recht einfach zu nutzen, Open Source und im Notfall auch portabel. Zu haben für Windows, macOS und Linux, ließ uns das Tool Daten verschlüsseln – entweder auf Basis von Containern, Partitionen oder sogar Festplatten. Die bis dahin als sicher geltende Software wurde abrupt abgekündigt.

Auf der Webseite selbst gab es nur kryptische Hinweise. Die Entwickler gaben an, dass TrueCrypt nicht länger sicher sei und empfahlen die Nutzung von BitLocker. Eine genaue Erklärung wurde nie vollständig geliefert, aber es gab Spekulationen über verschiedene Gründe, darunter Sicherheitsbedenken und einfaches Desinteresse der Entwickler. Ein unabhängiger Audit im Jahr 2015 zeigte Schwachstellen. Ein Nachfolgeprojekt namens VeraCrypt wurde entwickelt, basierend auf dem TrueCrypt-Code, um dessen Arbeit fortzusetzen.

Transparenz: In diesem Artikel sind Partnerlinks enthalten. Durch einen Klick darauf gelangt ihr direkt zum Anbieter. Solltet ihr euch dort für einen Kauf entscheiden, erhalten wir eine kleine Provision. Für euch ändert sich am Preis nichts. Partnerlinks haben keinerlei Einfluss auf unsere Berichterstattung.

Kleiner Verbesserungsvorschlag von mir:

Artikel fängt spannen an. Endet dann aber abrupt.

Wie sieht es heute aus?

VeraCrypt nutzen? Oder was macht man heute?

Wollte was ähnliches schreibe – gerne mehr Infos dazu!:)

Kleiner Tipp von mir… einfach auf den Link zu VeraCrypt klicken 😉

Das erweitert den unabgeschlossenen Artikel auch nicht.

Cryptomator ftw

Sehr zu empfehlen!

Nein – bzw. gaaanz andere Baustelle, auch wenn das gleiche Schild („Verschlüsselung“) dranhängt.

Cryptomator ist Einfachverschlüsselung mit AES auf Dateiebene, lässt aber z.B. Swap und hiberfil.sys unverschlüsselt.

VC bietet Container oder gar FDE mit wahlweise kaskadierter Verschlüsselung mit 3 verschiedenen Algos (wird bei AES(Twofisch(Serpent)) AES geknackt ist immer noch Twofish und Serpent zu knacken (oder man wählt gleich die Exoten Kuznyechik(Serpent(Camellia))).

Dabei ist das OS, der Swap, hiberfil etc. pp. gesichert, eben alles.

Danke, war auch mein Gedanke dabei. Wird VeraCrypt nun empfohlen oder trotzdem unsicher? Ist Bitlocker gut? Was ist so eher die Praxis?

Veracrypt ganz klar. Bitlocker ist deutlich weniger sicher.

Schon weil der MA-Bitlocker-Standard nur 128 Bit AES sind. Ohne jede Not hat MS da einen rel. schwachen (verglichen mit dem ebenfalls hardwareunterstützten AES-256) Algo als Standard eingestellt, nur über GPO (vor der Verschlüsselung!) zu ändern.

Auch die Einbindung in WinPE (z.B. für RescueDisks) ist deutlich komplexer, von VC gibt es eine super portable Version, die kopiert man einfach rein (oder lädt sie nach PE-boot von einem extra Stick).

„Ohne jede Not“

Dürfte halt dem Herkunftsland geschuldet sein … alternativ damit die Wintelkisten nicht ganz abschmieren.

Typo, sorry, der „MS-Bitlocker-Standard“

So lange ist das schon her? War nett damals. Und: man konnte damit problemlos verschlüsselte Container erstellen und sie dann auf CD-ROM oder DVD brennen. War schade um das Ende. Ich habe es täglich genutzt.

Geht doch immer noch mit veracrypt.

Ja, aber ich nutze weder CD noch DVD mehr. Und im Cloud-Zeitalter ist eine datei-basierende Verschlüsselung viel praktischer. Ich möchte nicht alle paar Tage einen 100 GB-Container uploaden.

Man braucht weder CD noch DVD, Datei wegspeichern genügt.

Dateibasiert ist eben ein ganz anderer Anwendungsbereich, für die Cloud sind (grosse) Container tatsächlich weniger geeignet (mit Deltasync („block level sync“) aber recht simpel zu syncen) und ausserdem sperrt VC Container während sie gemountet sind, man muss mit dem Sync bis zum unmount warten.

Ich nutze Truecrypt immer noch. Bin erstaunt das es schon 10 Jahre her ist.

Würde mich auch interessieren, was heute so „empfohlen“ wird

Du solltest Dir zumindest mal Veracrypt ansehen, aber aufpassen: die allerneueste Version ist nicht mit alten TC-Containern kompatibel. Die kannst Du aber mit einer älteren Version „upgraden“

Ansonsten sieht alles gleich aus, es wurden nur einige Angriffspunkte aus Truecrypt gefixt usw.

Das war doch gefühlt erst gestern

Wo sind den die letzten 10 Jahre hin.

Ich nutze Truecrypt auch heute noch. Selbst wenn es einer Schwachstelle haben sollte. 😉

Wenn jemand mal einen Stick von mir mit einer Truecrypt Datei, glaube ich weiterhin nicht,

das der Finder soviel Langeweile hat. Oder in der Lage ist das ohne PW per Doppelclick zu entschlüsseln.

Vielleicht wurde der damals auch nur für seine Aussage von Microsoft bezahlt um den Bitlocker zu Pushen.

siehe @Thomas (https://stadt-bremerhaven.de/heute-vor-10-jahren-projektende-von-truecrypt-angekuendigt/#comment-1600445)

Dito, bin auch immer noch mit meinen alten tc-Containern unterwegs. Überwiegend aus Faulheit, das alles zu migrieren, gleichzeitig halte ich das Risiko ebenfalls für überschaubar.

ich finds beeindruckend dass nicht rauskam warum sie von heute auf morgen aufgehört und den unsicheren bitlocker empfohlen haben

Hätte nie gedacht, das dass ganze schon 10 Jahre her ist. Wahnsinn…

Vor 10 Jahren bin ich problemlos von TrueCrypt auf VeraCrypt umgestiegen und nutze es jeden Tag (FDE). Der Umstieg ist auch heute noch möglich. Daher läuft mir ein kalter Schauer über den Rücken, wenn ich lese, dass TC heute noch aus Faulheit verwendet wird bei ganz klar bekannten Sicherheitslücken. Das ist ja, wie als würde man weiter auf Windows XP bestehen…

Der BSI hat unter https://www.bsi.bund.de/DE/Service-Navi/Presse/Alle-Meldungen-News/Meldungen/Veracrypt_201210.html seine Sicherheitsanalyse von VeraCrypt veröffentlicht. Wer danach TrueCrypt immer (!) noch verwendet ist selbst Schuld und es zeugt nicht von großem IT-Sachverstand. Mehr kann man dazu nicht sagen.

Deinen Kommentar halte ich für völlig aus der Luft gegriffen:, Zitat vom BSI

Bei der Untersuchung von VeraCrypt wurden keine gravierenden Schwachstellen identifiziert. Allerdings wurde in mehreren Bereichen (z. B. im Entwicklungsprozess und beim Thema Code-Qualität) Verbesserungspotenzial festgestellt.

Die Sicherheitsanalyse wurde dem VeraCrypt-Team vor der Veröffentlichung zur Verfügung gestellt. Dadurch sind bereits erste Verbesserungsvorschläge aus der Analyse in ein Patch der Software eingeflossen.

Bei aller Liebe: Wer TC (immer noch) verwendet arbeitet zwar wahrscheinlich suboptimal (wir kennen die tatsächlichen Beweggründe/Einsatzszenarien gar nicht!), aber ist immer noch weit sicherer unterwegs, als Otto Normal mit seinem unverschlüsselten Platten*, u.U. sogar sicherer, als ein Standard-Bitlocker-Verwender (128bit AES, Key bei MS ‚gesichert‘, für Bequemlichkeit auch gerne Key im UEFI hinterlegt).

Ich könnte genausogut hergehen und sagen „Wer nur 1 Produkt benutzt handelt grob fahrlässig, das Mindeste ist die Kaskadierung 2er FDEs!**“, es wäre aber eher Ausdruck des Versuchs, die Kritisierten herabzuwürdigen, als eigener Expertise.

* mW aktueller Stand auch in vielen Unternehmen, mindestens bei stationären Geräten („wir sind keine Bank!“)

** ja, geht problemlos und ohne zusätzlichen Performanceverlust, z.B. Einsatz von Bitlocker/Veracyrpt/…-FDE auf einem SED