Google Vulnerability Reward Program: Das hat sich 2019 getan

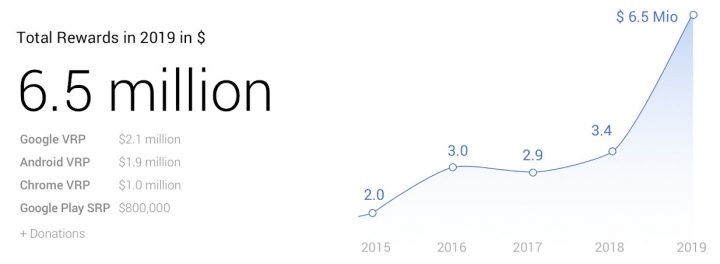

Google blickt zurück auf das Jahr 2019 – speziell im Hinblick auf das hauseigene Vulnerability Reward Program (VRP). Sollte euch diese Initiative gar nichts sagen: Im Rahmen des Projekts ruft Google Anwender / Entwickler auf, Sicherheitslücken an das Unternehmen zu melden. Je nach erkanntem Problem winkt dann ein möglicherweise beachtliches Entgelt. 2019 habe Google dabei laut eigenen Aussagen die bisher höchste Summe in der Geschichte des Programms ausgezahlt – insgesamt 6,5 Mio. US-Dollar.

Zum Vergleich: 2018 zahlte man für gemeldete Sicherheitsprobleme insgesamt nur 3,4 Mio. US-Dollar, sodass sich die Summe im letzten Jahr fast verdoppelt hat. Das ist also konkret ein beachtlicher Anstieg von 3,1 Mio. US-Dollar. Von 2017 auf 2018 stieg die durch Google ausgezahlte Summe beispielsweise nur um 0,5 Mio. US-Dollar an. Wäre man frech, könnte man aber nun auch vermuten, dass die Software unsicherer geworden sei, wenn plötzlich mehr / höhere Belohnungen ausgezahlt werden. Aber das ist kein ernst gemeinter Gedanke von mir und offenbar auch nicht der Fall.

Denn laut Google kommen die höheren Belohnungen vielmehr dadurch zustande, dass man die Mindest- und Maximal-Belohungen angehoben habe. Als Beispiel sei Android genannt, wo Google mittlerweile bis zu 1,5 Mio. US-Dollar in Aussicht für gefundene Exploits in Aussicht stellt. Wie ihr aber den Angaben weiter unten entnehmen könnt, wurde diese Summe einzeln bisher noch nicht ausgezahlt.

Google freue sich laut eigenen Aussagen darauf auch 2020 intensiv mit Sicherheitsforschern zu kooperieren. Stolz sei man dabei auch, dass die Sicherheitsforscher von ihren Einnahmen insgesamt 507.000 US-Dollar für wohltätige Zwecke gespendet hätten – auch das sei ein Rekord. Das Google VRP deckt dabei unter anderem Android, Chrome und speziell den Google Play Store ab.

Die höchste Einzelbelohnung belief sich übrigens auf 201.000 US-Dollar. Insgesamt wurden 461 Sicherheitsforscher von Google mit Belohnungen bedacht.

Laut Google setze man mittlerweile auch auf engere Vernetzungen mit der Sicherheits-Community, weswegen man beispielsweise auf Events wie der BountyCon in Singapur und der ESCAL8 in London Präsenz gezeigt habe. Zum Schluss bedankt man sich noch bei allen Mitwirkenden, die dadurch natürlich nicht nur Google, sondern in erster Linie den Nutzern weitergeholfen hätten.

Für eine offene Diskussion behalten wir uns vor, jeden Kommentar zu löschen, der nicht direkt auf das Thema abzielt oder nur den Zweck hat, Leser oder Autoren herabzuwürdigen. Wir möchten, dass respektvoll miteinander kommuniziert wird, so als ob die Diskussion mit real anwesenden Personen geführt wird. Dies machen wir für den Großteil unserer Leser, der sachlich und konstruktiv über ein Thema sprechen möchte - gerne auch mit Humor. In jedes Thema Politik einbringen ist nicht erwünscht.

Du willst nichts verpassen?

Du hast die Möglichkeit, den Feed dieses Beitrags zu abonnieren. Wer natürlich alles lesen möchte, der sollte den Hauptfeed abonnieren.