Europol legt eines der größten „Hacker-Foren“ lahm

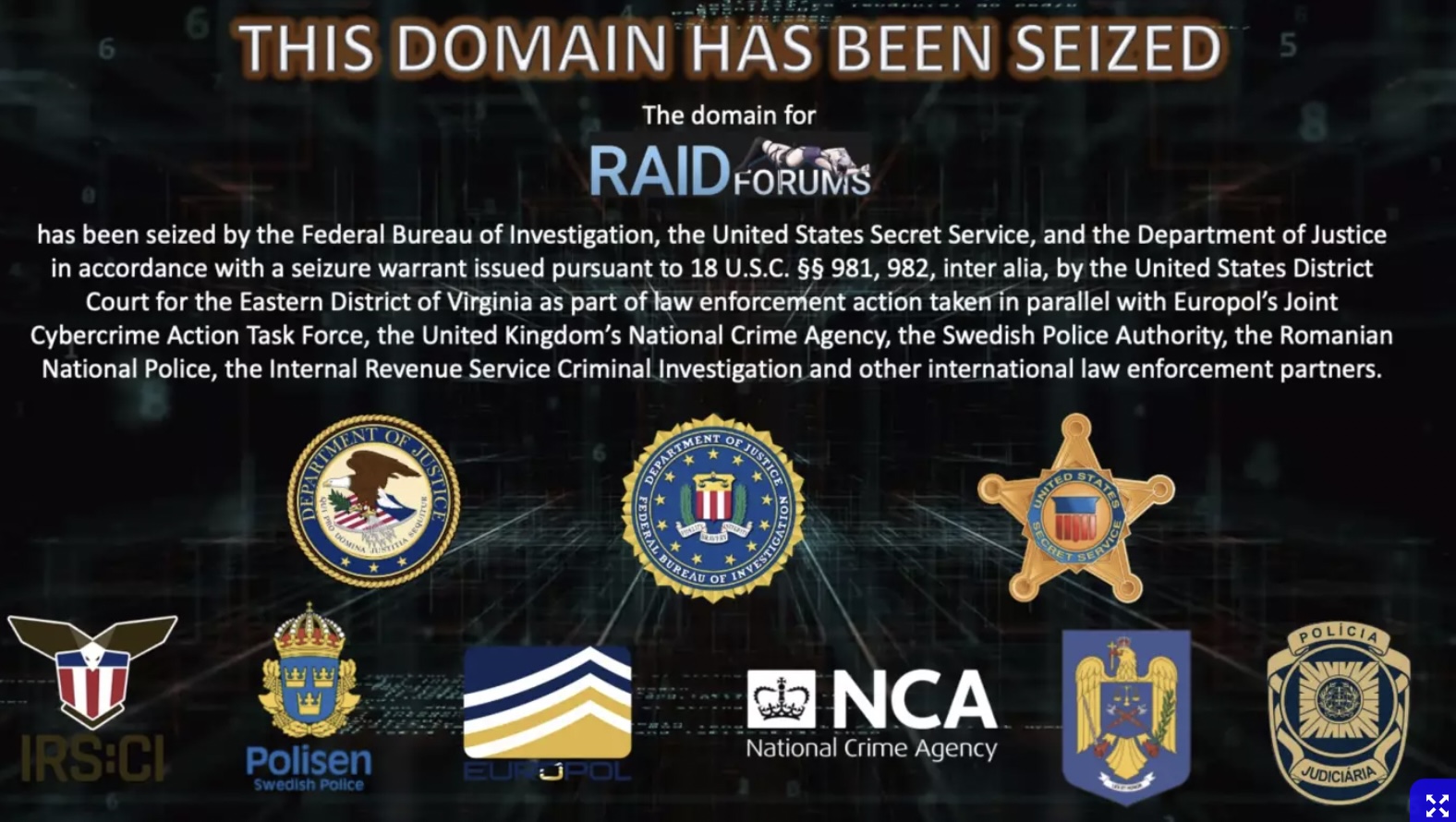

Europol hat bekannt gegeben, dass man eines der größten „Hacker-Foren“ der Welt stillgelegt habe. Der illegale Marktplatz „RaidForums“ wurde geschlossen und seine Infrastruktur beschlagnahmt.

Dies ist das Ergebnis der Operation TOURNIQUET, einer komplexen Strafverfolgungsmaßnahme, die von Europol koordiniert wurde, um unabhängige Ermittlungen der Vereinigten Staaten, des Vereinigten Königreichs, Schwedens, Portugals und Rumäniens zu unterstützen – auch das deutsche Bundeskriminalamt war involviert.

Der Administrator des Forums und zwei seiner Komplizen wurden ebenfalls verhaftet. Laut Europol habe das Forum eine halbe Million Nutzer gehabt. Dort verkaufte man u. a. Daten von Kreditkarten, Bankkontonummern und Bankleitzahlen sowie die Benutzernamen und zugehörigen Passwörter, die für den Zugriff auf Online-Konten benötigt wurden.

Transparenz: In diesem Artikel sind Partnerlinks enthalten. Durch einen Klick darauf gelangt ihr direkt zum Anbieter. Solltet ihr euch dort für einen Kauf entscheiden, erhalten wir eine kleine Provision. Für euch ändert sich am Preis nichts. Partnerlinks haben keinerlei Einfluss auf unsere Berichterstattung.

Ich dachte, die Technik des Darknet ist so „sicher“??

Ist es auch. Das wüsste man, wenn man weiß, dass das RaidForum im Clearweb und nicht im Darknet agiert hat. Also leichter kann man es den Behörden kaum noch machen.

Aber das wüsstest du, wenn dein kläglicher Versuch nicht nur darum bestünden hätte, das Darknet als unsicher zu verkaufen.

Das Internet ist wieder ein Stück sicherer geworden. Furchtbares Gesocks diese Hacker. Gerade erst wurde meine komplette Firma von dieses Idioten lahmgelegt, es kann nicht mehr gearbeitet werden, der Schaden ist immens. Am besten einsperren ohne Bewährung, damit die es lernen.

…und zur Resozialisierung nehmen sie an einem Computerkurs teil! :-)))

Normalerweise reichen aktuelle Software, eine gute Firewall und geschulte Mitarbeiter aus, dann passiert sowas nicht. Wenn Ulrike aus der Verwaltung natürlich einen Link in einer Mail, die über einen End-of-Life-Exchange-Server von 2007 kommt, anklickt und da munter irgendwelche Daten angibt, passiert sowas leider.

Ich möchte nicht sagen, dass es hier so war, aber wenn man sich drum kümmert ist die Gefahr wirklich minimal.

So einfach ist das leider nicht. Ganz besonders „Ulrike aus der Verwaltung“, die einen Link geklickt hat, oder jeder andere Mitarbeiter. Das kann auch Thorsten aus der IT-Security-Abteilung passieren – wenn der Angreifer es schafft unter der Wahrnehmungsschwelle zu bleiben, sich also in täglichen Routineaufgaben versteckt. Wir haben in der Firma unzählige Awareness-Kampagnen gemacht und fast ebenso oft versucht die Wirksamkeit mit beauftragtem Social Hacking zu messen. Immer erfolgreich. Der Mensch kann anscheinend nicht die ganze Zeit im „Aufmerksamkeitsmodus“ denken, irgendwann übernimmt der automatisierte Teil des Gehirns und das ist es, was die erfolgreichen Phishing-Angriffe ausnutzen. Sehr interessant dazu ist das Buch „Schnelles Denken, langsames Denken“ von Daniel Kahnemann, bzw. ein leicht zu konsumierender Talk von Linus Neumann vom 36C3.

https://www.youtube.com/watch?v=BreKdM7CKnY

So ist es und gerade diejenigen, die so sehr davon überzeugt sind, dass ihnen das niemals passieren würde, sind besonders gefährdet, denn ihre Selbstsicherheit führt zu Sorglosigkeit.

Wo wir hier gerade Talks empfehlen: Wer eine gute Podcast-Serie sucht, die ab und zu mal über Phlishing, Maßnahmen und praktischer Einordnung sucht: https://www.youtube.com/watch?v=dQw4w9WgXcQ

Sind auch auf Spotify und Deezer(?), glaube ich. Aber das nutze ich beides nicht.

nanana es wurden auch schon genug „shops“ im Darknet gebustet … nix ist sicher, alles lässt sich mit entsprechendem Aufwand zurückverfolgen (und sei es nur durch Dummheit). Das „darknet“ legt die Messlatte für den Aufwand nur sehr hoch. Solange du da mit deinem Treiben also unter dem Radar bleibst, ist es sehr wahrscheinlich das du da nicht auffliegst, weil der Aufwand nicht lohnt. Aber übertreibst du es und wirst Ziel komplexer Ermittlungen kann auch das dich nicht schützen.

Es gibt keine 100% Anonymität noch Sicherheit im World Wide Web. Entscheidend ist lediglich wenn du verärgerst! Lisa Dumpfbacke von nebenan, wird dich im Darknet nie finden, NSA und Co schon, wenn sie den wollen.

Wenn Phishing Mails beim Sachbearbeiter landen, hat bereits die IT versagt! Es besteht überhaupt kein Grund das eMails direkt und ungeprüft beim Sachbearbeiter aufschlagen, ebenso wenig Anhänge und Links.

Das ist nix anderes als faule Ausreden der IT.

Wenn du per Expoit etc. direkt gehackt wirst, das ist Pech, Aber Phishing ist und bleibt Dummheit!

> Es besteht überhaupt kein Grund das eMails … ungeprüft beim Sachbearbeiter aufschlagen …

Stellt euch das mal vor: Ein Unternehmen in welchem die IT erst jede Mail liest, bevor sie zum Verantwortlichen durch kommt. Eine great firewall & das auch noch verkauft als ginge es um Sicherheit. 😀

Faszinierend, wie realitätsfern hier argumentiert wird.

Erstmal ist die IT schuld und unfähig sowieso, zudem soll der „Sachbearbeiter“ gefälligst arbeiten und keine von diesen neumodischen Emails bekommen oder versenden. Am besten einfach den Rechner ausschalten, dann gibts keine Probleme mit IT-Security. Alle sind dumm – außer du natürlich.

Trotzdem du so ein schlauer Pfiffikus bist, widersprichst du dir in zwei aufeinanderfolgenden Post erst mal schön selber:

…nix ist sicher… keine 100% Anonymität noch Sicherheit…

Aber wehe es kommt etwas Schimmliges beim Enduser an, dann hat die IT versagt und soll lieber was mit Holz machen.

Ja was denn nun? Ich dachte es gibt keine vollständige Sicherheit…

Kurz und knapp vergiss es.

Jeder, ausnahmslos jeder, kann mal auf eine Pishing Mail klicken. Ist mir selbst auch schon passiert, sie muss nur im richtigen Moment den richtigen Inhalt haben dann klickst du schneller drauf als in Deinem Gehirn die rote Alarmleuchte anspringt.

PS: Unsere IT macht von Zeit zu Zeit solche Fake Pishing Mails die dann ausgewertet werden um die Mitarbeiter zu sensibilisieren.

Im Schnitt klicken 40-50 Prozent der Mitarbeiter selbst auf eine mäßig gute, offensichtliche Pishing Mail.

Wenn’s nur ein klein wenig besser gemacht ist, ist man schnell bei 80-90%. Ich habe selbst schon reale Phishing-Mails gesehen, die waren so gut gemacht, da wäre fast jeder drauf reingefallen. Von einer real existierenden HR Mitarbeiterin aus der Hauptverwaltung eine Mail an einen Teamleiter, mit der Bitte, dass die Mitarbeiter bestimmte Angaben in einem neuen HR-Portal bestätigen mögen. Von dem weitergeleitet, mit absolut passenden Grußfloskeln und intern genutzten Signaturen. Da muss jemand mal Einblick in den internen Mailverkehr gehabt haben. Aufgefallen ist das ganze einem Mitarbeiter, weil dem Angreifer anscheinend die Gepflogenheit nicht bekannt war, dass die meisten Kolleginnen und Kollegen das nicht auf Englisch verfassen würden, wenn es sich um eine deutsche Personalangelegenheiten handelt.

Habe mal eine Fake-Email von „PayPal“ erhalten. Die Mail war 1:1 perfekt umgesetzt. Mich hat es nur stutzig gemacht, warum mir jemand Geld überwiesen haben soll. Selbst die E-Mail-Adresse war info @ paypal.net oder so ähnlich. Nichts mir 1234abc@banane . dot

Dementsprechend kann ich schon verstehen, warum einige auf die Links klicken.