Office 365: Microsoft bewirbt Defender gegen QR-Code-Phishing

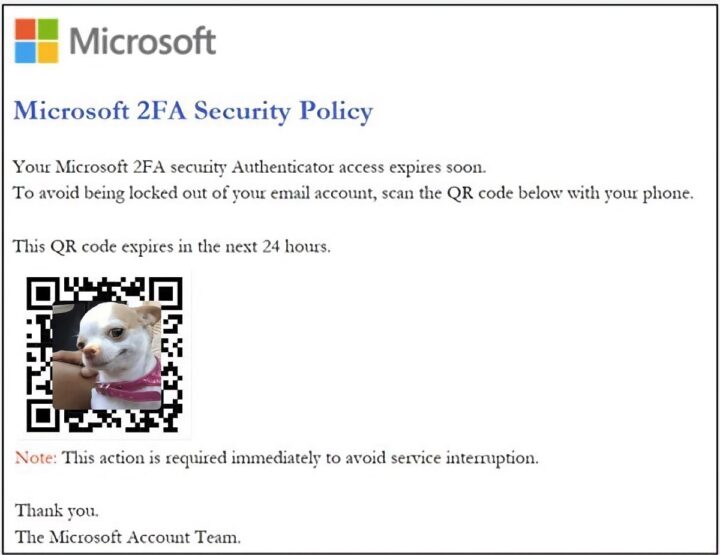

In einem recht umfangreichen Beitrag weist Microsoft darauf hin, dass Cyberkriminelle aktuell immer häufiger auf sogenanntes QR-Code-Phishing zurückgreifen, um an potenziell sensible Daten oder ähnliches zu erhalten. Zu verstehen sind hierbei Methoden, bei denen Angreifer beispielsweise in eine Mail QR-Codes verpacken, die euch unter Vorgabe falscher Tatsachen auf eine Seite lenken, über die dann Malware auf euer Endgerät gelangt oder ähnliches. Gerade für Unternehmen kann eine solche Attacke dann schnell richtig brisant werden und mit einer Vielzahl an Mitarbeitern ist die Chance deutlich größer, dass einer von ihnen einen solchen Code dann doch mal scannt.

Laut Microsoft sei der Defender von Office 365 in der Lage, viele Arten von QR-Betrugsversuchen vorzeitig zu bemerken und Admins und Unternehmen damit noch mehr Sicherheit als bisher zu geben:

Bilderkennung

Mit fortschrittlichen Bildextraktionstechnologien erkennt Defender für Office 365 einen QR-Code in einer Inline-Nachricht während des E-Mail-Versands. Das System extrahiert URL-Metadaten aus einem QR-Code und speist diese Signale in unsere vorhandenen Bedrohungsschutz- und Filterfunktionen für URLs ein. Durch die Verwendung dieser Signale kann die zugrunde liegende URL auch zur Detonation an eine Sandbox-Umgebung gesendet werden und die böswilligen Bedrohungen werden proaktiv identifiziert und blockiert, bevor sie das Postfach eines Benutzers erreichen.

Bedrohungssignale

Defender für Office 365 verwendet eine Vielzahl von Nachrichtenflusssignalen, um eine Nachricht zu ermitteln und darauf zu reagieren. Im Wesentlichen bestimmt keine einzelne Eingabe die endgültige Klassifizierung einer E-Mail. Es ist immer eine Kombination aus mehreren Signalen, um einen robusten Kontext aufzubauen. Das QR-Code-Signal wird in Kombination mit Absenderinformationen, Nachrichtenkopfzeilen, Empfängerdetails und Inhaltsfilterung verwendet und die zwischen ihnen geteilten Beziehungen werden in Algorithmen für maschinelles Lernen eingespeist, um je nach Kontext ein Urteil von höchster Qualität zu erstellen.

URL-Analyse

Die aus QR-Codes extrahierten URLs werden durch Modelle des maschinellen Lernens analysiert, mit internen und externen Reputationsquellen verglichen und für Microsoft Defender für Office 365 Plan 1/Plan 2-Lizenzen zur weiteren Untersuchung, bei Bedarf zur Risikobewertung in eine Sandbox übertragen.

Heuristikbasierte Regeln

Microsoft stellt in Defender für Office 365 außerdem heuristische Regeln bereit, um schädliche Nachrichten zu überdenken und zu blockieren. Diese Fähigkeit stellt eine unserer flexibelsten und schnellsten Abhilfemaßnahmen dar und wird häufig zur Abschwächung von Angriffsmustern eingesetzt, die sich bei großen Kampagnen wie dem QR-Code-Phishing täglich ändern.

Euch muss ich das mit Sicherheit nicht erzählen, aber vielleicht gibt es ja in eurem Umfeld noch den einen oder anderen Unbelehrten: Genau wie einfache URLs können QR-Codes sehr schnell auf Inhalte umleiten, die weder euch noch eurem Unternehmen gegenüber gutgesinnt sind. Klickt keine unbekannten oder vorher nicht geprüften Links an oder vertraut blind auf Verlinkungen (egal in welcher Form) – dann gibt’s auch keine bösen Blicke auf der Firmen-Weihnachtsfeier.

Transparenz: In diesem Artikel sind Partnerlinks enthalten. Durch einen Klick darauf gelangt ihr direkt zum Anbieter. Solltet ihr euch dort für einen Kauf entscheiden, erhalten wir eine kleine Provision. Für euch ändert sich am Preis nichts. Partnerlinks haben keinerlei Einfluss auf unsere Berichterstattung.

Schon krass.

Nicht das QR-Phishing, sondern was Microsoft so alles mit unseren E-Mails anstellt. Ob das in der EU alles so datenschutzkonform ist, wage ich zu bezweifeln. Heiligt der Zweck die Mittel?

Hinweis zur Erklärung: Microsoft Defender for Office 365 ist ein kostenpflichtiges Businessprodukt, welches man für vorhandene Microsoft 365 Tennants buchen kann. Es hat nichts mit dem Defender zu tun, der bei Windows dabei ist.

Im Grunde handelt es sich um eine erweiterte SPAM und Malware Erkennung bei Emails. Da der Aufpreis je nach vorhandener Lizenz recht groß ist, vertrauen wir bei unseren Kunden für diese Art Prüfungen auf ein Mail Gateway von Hornet Security. Da wird jede Mail beim Betreten und Verlassen des Unternehmens automatisch auf Malware gescannt und schädliche URLs oder Anhänge raus gefiltert.

Solche Dinge kann man als Privatkunde aber nicht umsetzen und da würde ich wieder auf einen der großen Provider setzen. Meine private Gmail Adresse ist etwa sicherheitstechnisch top, da kommt so gut wie nie SPAM an.