TeamViewer: Neue Sicherheitslücke entdeckt, Passwort im Unicode-Format abgreifbar

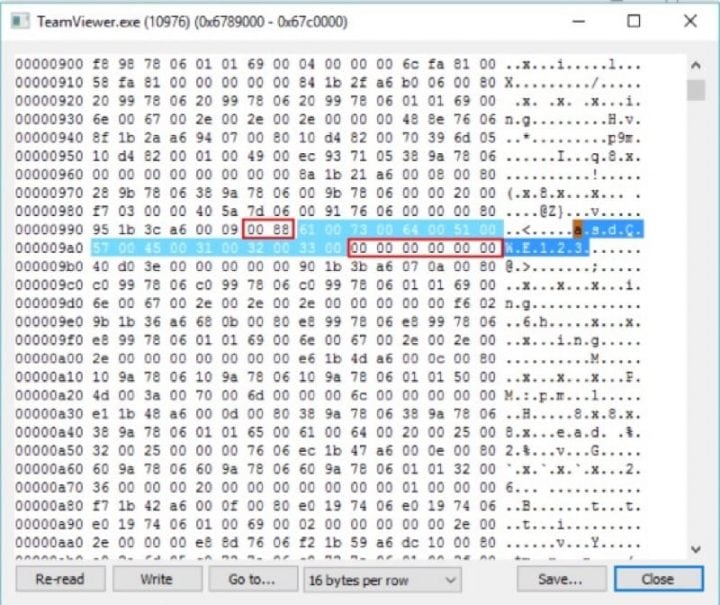

CVE-2018-14333, so der Name der Sicherheitslücke, funktioniert eben auch dann, wenn eine TeamViewer-Sitzung zwar beendet, das Programm aber noch nicht ordnungsgemäß heruntergefahren wurde. Auf GitHub wird etwas genauer erklärt, wie sich ein Angriff durch einen Hacker im Ernstfall abspielen könnte. Das Hauptproblem besteht darin, dass TeamViewer das verwendete Passwort in einem gewissen Adressbereich des Speichers im Unicode-Format ablegt, um auf Wunsch jenes schnell wieder automatisch in das für das Passwort vorgesehene Feld einzutragen.

Danke Sven!Kurz nach Veröffentlichung der Meldung hier im Blog habe ich auch schon eine Mail seitens der TeamViewer-PR erhalten, die ich an dieser Stelle einfach mal angehängt haben möchte:

[Update, 20.07.] Und siehe da, TeamViewer testet bereits Änderungen am Feature, die in Kürze bei allen Nutzern ankommen sollen:Datensicherheit hat oberste Prioriät für TeamViewer. Entsprechend ernst nehmen wir die als CVE-2018-14333 zur Verfügung gestellten Informationen und prüfen den Sachverhalt mit der gebotenen Sorgfalt. Das beschriebene Szenario nimmt Bezug auf ein Usability-Feature, für dessen Missbrauch Angreifer bereits vollständige Kontrolle über den Rechner erlangt haben müssen, auf dem das Passwort zwischengespeichert war. Wir werden die Funktionalität evaluieren und gegebenenfalls geeignete Maßnahmen ergreifen. Derzeit stufen wir die Situation als nicht kritisch ein.

Das zugrundeliegende Feature steht allen Nutzern zur Verfügung und kann mittels der Checkbox „Kennwörter für erneute Verbindungen zwischenspeichern“ im Menü unter „Extras“ -> „Optionen“ -> „Erweitert“ -> „Erweiterte Einstellungen für Verbindungen zu anderen Computern“ deaktiviert werden.

Nach sorgfältiger Überprüfung der als CVE-2018-143333 zur Verfügung gestellten Informationen, haben wir beschlossen schnell zu handeln um das Feature zu verbessern. Die technische Weiterentwicklung besteht darin, das zwischengespeicherte Passwort nach 5 Minuten automatisch aus dem Speicher zu löschen. Die Änderungen an der Funktion werden bereits mit Usern getestet und sind voraussichtlich ab nächster Woche verfügbar. Abgesehen von der Weiterentwicklung haben die Nutzer nach wie vor die Möglichkeit, die Funktion anhand der gestern veröffentlichten Anweisungen zu deaktivieren – mittels der Checkbox „Kennwörter für erneute Verbindungen zwischenspeichern“ im Menü unter „Extras“ -> „Optionen“ -> „Erweitert“ -> „Erweiterte Einstellungen für Verbindungen zu anderen Computern“.

Wer wirklich Wert auf Sicherheit legt, benutzt Teamviewer doch schon lange nicht mehr. Teamviewer ist bei uns schon lange überall rausgeflogen, nachdem es von einer NSA-nahen Firma für mehr als eine Milliarde (!) US-Dollar gekauft wurde.

Permira und TeamViewer haben den Vorgang möglichst lang geheim gehalten und wollten sich auch nach der Übernahme auf Anfrage zuerst nicht dazu äußern.

Einen Monat später kam dann die Meldung, dass ehemalige TeamViewer Mitarbeiter ein neues Unternehmen namens AnyDesk als Alternative zu TeamViewer gegründet haben. Das läßt natürlich noch mehr ein gewisses “Geschmäckle” aufkommen.

danke für Dein Vorwort. Aber das macht man doch unter Freunden nicht! Ich nutze seit dem Verkauf kein Teamviewer mehr, bin zeitnah auch auf Andesk gestossen. Anydesk steht Teamviewer in nichts nach. Ich bin aber immer wieder erstaunt, wieviele grosse Firmen Teamviewer noch nutzen.

Nutze eigentlich nur AnyDesk, aber auf dem smartphone meiner Mutter geht leider nur Teamviewer.. Aber da ich das nur einmal im Jahr oder so brauche..

Die aluhut fraktion ist also auch schon hier 😀

ich nutze es immernoch auf all meinen rechnern und servern 😉 hab da jetzt auch nicht wirklich ein schlechtes gewissen

Wer nach Snowden noch von Aluhüten redet, lebt wirklich auf einem anderen Planeten….

Leider wurde vor kurzem auch AnyDesk von einer Heuschrecke übernommen… Das sagt alles über die gesamte Industrie. Unsere Daten sind eben das neue Gold. Ich nutze jetzt TightVNC

Hast Du da bitte mal eine Quelle zu?

ich denke mal er meint das –>

In einer Series-A-Finanzierungsrunde hat sich das Startup AnyDesk Investitionen von insgesamt 6,5 Millionen Euro gesichert. Angeführt wird die Runde von EQT-Ventures, zudem haben Business Angels investiert. AnyDesk bietet eine Software, mit der User von jedem beliebigen Computer aus auf ihren eigenen Desktop zugreifen können. Nach Angaben des Stuttgarter Unternehmens ist lediglich der Download einer 1,9 MB-großen Datei nötig, um am Remote-Desktop arbeiten zu können. Das Programm wurde bereits über 50 Millionen Mal heruntergeladen, wie AnyDesk mitteilte. Mit dem Kapital will AnyDesk die Produktinnovation weiter vorantreiben und seine technischen und kommerziellen Teams ausbauen. (https://www.gruenderszene.de/news/65-millionen-euro-fuer-remote-desktop-app-die-aktuellen-nachrichten)

Okay, also von einer Übernahme sind die ja noch entfernt.

>>Leider wurde vor kurzem auch AnyDesk von einer Heuschrecke übernommen…

Das ist Unsinn, siehe anderen Kommentar von @blAde.

Klar TightVNC ist viel sicherer, da von Constantin Kaplinsky aus Tomsk in Russland.

@Klaus Mauerian

>>Andydesk ist von einer Heuschrecke übernommen:

= Kompletter Unsinn

>>Unsere Daten sind eben das neue Gold. Ich nutze jetzt TightVNC:

= TightVNC hat KEINE Verschlüsselung, das schreiben die selbst auf ihrer Webseite.

## How secure is TightVNC?

Although TightVNC encrypts VNC passwords sent over the net, the rest of the traffic is sent as is, unencrypted … using TightVNC over the Internet can be a security risk.

https://www.tightvnc.com/faq.php

Vielleicht erstmal nachdenken und informieren??