Sicherheitsforscher warnen vor Verschärfung von Ransomware-Angriffen

Die Sicherheitsforscher von Check Point warnen in einer aktuellen Mitteilung vor einer Verschärfung der Ransomware-Attacken auf Unternehmen. So werden Ransomware-Angriffe offenbar für Kriminelle immer attraktiver, da man mittlerweile gleich mehrfach bei der Erpressung hinlangt: Nicht nur das angegriffene Unternehmen wird nach einem erfolgreichen Angriff erpresst, oft wenden sich die Kriminellen auch an Kunden und Partner, deren sensible Daten betroffen sind.

Dreifache Erpressung durch einen einzigen Angriff ergibt sich also daraus. 2021 seien die Ransomware-Angriffe weltweit um ca. 102 % angestiegen, wenn man mit dem gleichen Zeitraum im Vorjahr vergleiche. Seit Anfang des Aprils würden in der Woche rund 1.000 Organisationen aller Art attackiert – im letzten Jahr waren es zur gleichen Zeit rund 600. In Deutschland arbeiten wir jedoch gegen den Trend: Hier sanken die Angriffe um 60 Prozent seit Jahresbeginn. Dafür steige hierzulande die Aggressivität der Hacker.

Neu ist eben, dass die Hacker ihre Erpressungsversuche stärker streuen. Indem nicht nur betroffene Unternehmen, sondern auch Partner und Kunden desselben kontaktiert werden, versucht man seine Chancen auf eine erfolgreiche Lösegeldforderung zu erhöhen. Der erste Fall für eine derartige dreifache Erpressung geschah laut Check Point Research bereits im Oktober 2020 in Europa: Die finnische Klinik für Psychotherapie, Vastaamo, mit 40.000 Patienten erlebte ein Datenleck in Verbindung mit einer Ransomware, welches sich über das ganze Jahr erstreckte.

Damals wurde nicht nur die Klinik angeschrieben, auch einzelne Patienten wurden kontaktiert. So wurden sie mit der Veröffentlichung von Aufzeichnungen zu ihren Therapie-Sitzungen bedroht. Um quasi der Inflation entgegenzuwirken, stiegen auch die durchschnittlichen Lösegeldforderungen an – um satte 171 % auf im Schnitt 257.000 US-Dollar.

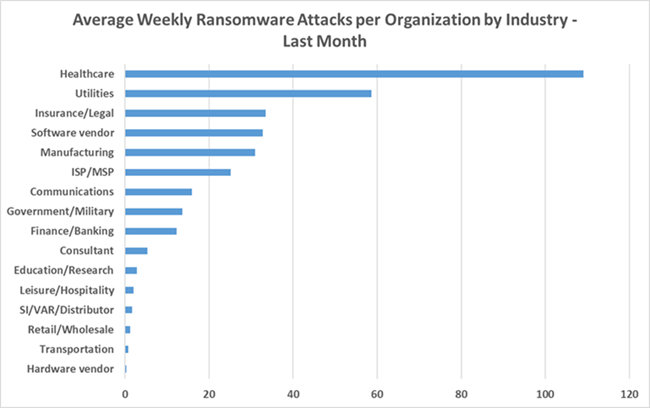

Unterschiede gibt es auch bei der Art der Angriffe: In Europa sind etwa vor allem Versorgungseinrichtungen betroffen, in Nordamerika vor allem die Gesundheitsbranche und in Asien beispielsweise Versicherungen und Kanzleien. Falls ihr euch da noch etwas näher belesen wollt, schaut einmal in diesen Blog-Post von Check Point Research.

Transparenz: In diesem Artikel sind Partnerlinks enthalten. Durch einen Klick darauf gelangt ihr direkt zum Anbieter. Solltet ihr euch dort für einen Kauf entscheiden, erhalten wir eine kleine Provision. Für euch ändert sich am Preis nichts. Partnerlinks haben keinerlei Einfluss auf unsere Berichterstattung.

Das, was hier beschrieben wird, ist kein klassischer Ransomware-Angriff, da werden ja „nur“ Dateien verschlüsselt. Das heißt ja nicht, dass ich auch einen Zugang zu einem Rechner bekomme.

Natürlich lässt sich das kombinieren. Aber das sind dann 2 verschiedene Schuhe.

Unternehmen bzw. deren Daten standen schon immer im Fokus. Jetzt rücken nur Privatrechner in den Fokus, da die durch immer mehr Home Office zunehmend intressant werden: Es hat längst nicht jedes Unternehmen ne VPN Verbindung zum Firmen-Netzwerk. Und wenn man erst mal da drin ist, erfolgt der Abgriff der Daten von innen, erst einmal schwer zu erkennen, was ein legitimer Zugriff ist und was nicht.

Das ist der Nachteil von immer mehr Home Office und BYOD.

„Das, was hier beschrieben wird, ist kein klassischer Ransomware-Angriff, da werden ja „nur“ Dateien verschlüsselt. Das heißt ja nicht, dass ich auch einen Zugang zu einem Rechner bekomme.“

Ransomware verschlüsselt klassischerweise Daten, die dann gegen Zahlung eines Lösegelds (=ransom) entschlüsselt werden sollen. Bei Ransomware geht es also nicht darum, den Rechner zu kontrollieren, sondern Dateien oder Dateinamen zu verschlüsseln. Das geht zurück auf so bekannte Fälle wie den AIDS-Trojaner oder Locky, die beide so funktioniert haben.

„Um quasi der Inflation entgegenzuwirken, stiegen auch die durchschnittlichen Lösegeldforderungen“

Nett formuliert. 🙂

Bei der ganzen Onlineüberwachung durch B*D, N*A oder ähnlich, wunder ich mich echt, warum es so lange dauert diese „Affenbanden“ zu schnappen. Oder ist dafür etwa kein Interesse da?