Elf Zero-Day-Verwundbarkeiten wurden unter Android, iOS und Windows ausgenutzt

Google hat in seinem Project-Zero-Blog eingeräumt, dass es elf Zero-Day-Verwundbarkeiten gegeben habe, die Hacker innerhalb der letzten neun Monate ausgenutzt hätten. Betroffen waren mehrere Betriebssysteme: Neben Android auch Apple iOS und Windows 10. Teil der Angriffe waren infizierte Websites, welche es dann auf das Kompromittieren der entsprechenden Systeme abgesehen hatten.

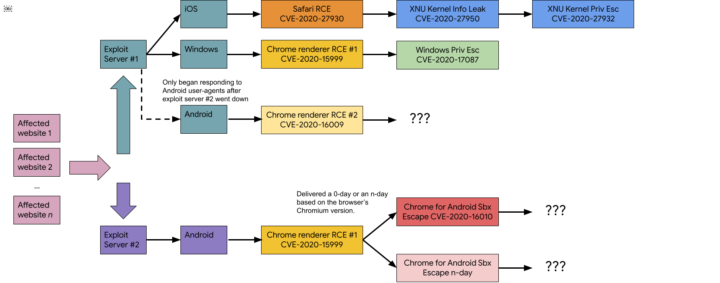

Es wurden da teilweise auch mehrere Exploits miteinander kombiniert. Vier der Zero-Day-Verwundbarkeiten, welche den Herstellern zunächst unbekannt waren, wurden bereits im Februar 2020 ausgenutzt. Dadurch konnten Geräte mit Android und Windows, die auf dem neuesten Update-Stand waren, angegriffen werden. Die verantwortlichen Hacker sollen sehr erfahren gewesen sein. Nach den ersten Angriffen im Februar 2020 seien dann noch sieben weitere Sicherheitslücken im Stillen von derselben Gruppe ausgenutzt worden. Dieses Mal kam dann iOS als willkommenes Angriffsziel dazu. Auch hier arbeitete man mit Websites, welche dann Malware einschleusen konnten.

Den doch recht komplizierten Ablauf zeigt euch die obige Grafik. Die Angriffe wurden über die Browser Chrome, den Samsung Browser und Safari ausgeführt. Folgende Sicherheitslücken werden aufgeführt, welche als Einfalltore dienten:

- CVE-2020-15999 – Chrome Freetype heap buffer overflow

- CVE-2020-17087 – Windows heap buffer overflow in cng.sys

- CVE-2020-16009 – Chrome type confusion in TurboFan map deprecation

- CVE-2020-16010 – Chrome for Android heap buffer overflow

- CVE-2020-27930 – Safari arbitrary stack read/write via Type 1 fonts

- CVE-2020-27950 – iOS XNU kernel memory disclosure in mach message trailers

- CVE-2020-27932 – iOS kernel type confusion with turnstiles

Welche Gruppe da genau verantwortlich gewesen ist und welche die Angriffe gehabt haben könnten, ist offen. Es ist also nicht klar, wer da genau attackiert wurde. Extrem ist an den Angriffen, dass hier eine hohe Fachkenntnis vonnöten gewesen ist und den Nutzern auch wenig geholfen hätte, alle aktuellen Sicherheits-Updates aufzuspielen. Vielleicht folgen da ja in den nächsten Wochen und Monaten noch ein paar genauere Informationen.

Für eine offene Diskussion behalten wir uns vor, jeden Kommentar zu löschen, der nicht direkt auf das Thema abzielt oder nur den Zweck hat, Leser oder Autoren herabzuwürdigen. Wir möchten, dass respektvoll miteinander kommuniziert wird, so als ob die Diskussion mit real anwesenden Personen geführt wird. Dies machen wir für den Großteil unserer Leser, der sachlich und konstruktiv über ein Thema sprechen möchte - gerne auch mit Humor. In jedes Thema Politik einbringen ist nicht erwünscht.

Du willst nichts verpassen?

Du hast die Möglichkeit, den Feed dieses Beitrags zu abonnieren. Wer natürlich alles lesen möchte, der sollte den Hauptfeed abonnieren.