Apples Foto-Analyse: Daten mehrerer Kindersicherheitsgruppen sollen genutzt werden

Apple hat in der vergangenen Woche zwei Neuerungen vorgestellt, die in den USA mit iOS / iPadOS 15 starten sollen. Auf der einen Seite solle es möglich sein, sensible Fotos (eindeutige Fotos mit sexuellen Darstellungen) in iMessage (Dritt-Anbieter sollen das System wohl auch nutzen können) bei von Kindern genutzten Geräten unkenntlich erscheinen zu lassen.

Andererseits – und da gab es im Netz natürlich und nachvollziehbar sehr viele kritische Stimmen von Nutzern, Menschenrechtlern, Kryptografie- und Datenschutzexperten – sollen für den iCloud-Upload markierte Fotos anhand lokaler Datenbanken des National Center for Missing and Exploited Children (NCMEC) und anderen Kinderschutzorganisationen mittels Hash untersucht werden, ob es sich um Fotos handelt, die sexuellen Kindesmissbrauch (CSAM, Child Sexual Abuse Material) darstellen.

Wie das technisch funktioniert, beschrieben wir in diesem Beitrag. Der Aufschrei vieler Nutzer ist da natürlich verständlich, da es sich um einen lokalen Abgleich handelt. Facebook, Google und Microsoft untersuchen auch Bilder, allerdings nur jene, die bereits vom Nutzer hochgeladen wurde. Da wird natürlich leicht die Behauptung einer Hintertür laut. Die andauernde Kritik und der häufige Auftritt von Apple-Mitarbeitern in den Medien zeigte, dass noch Aufklärungsbedarf besteht. Mittlerweile legte man US-Medien gegenüber neue Details offen und veröffentlichte ein weiteres Papier zur Technologie.

Nachdem bislang nicht kommuniziert wurde, wie viele übereinstimmende Bilder es auf einem iPhone braucht, bevor das System Apple für eine Überprüfung und mögliche Meldung an die Behörden benachrichtigt, sagte man, dass man mit 30 beginnen würde, obwohl die Zahl im Laufe der Zeit niedriger werden könnte, wenn das System verbessert wird.

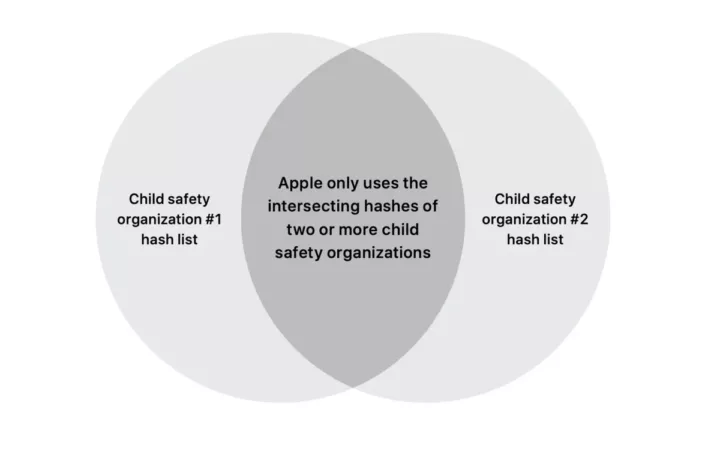

Auch gelte die Regel, dass nur Bilder gekennzeichnet werden können, die in mehreren „Kindersicherheitsdatenbanken“ mit unterschiedlichen Regierungszugehörigkeiten gefunden wurden – so solle theoretisch verhindert werden, dass ein Land, in dem das System aktiv ist, dem System Nicht-CSAM-Inhalte hinzufügt. Apple werde auch eine vollständige Liste von Hashes zur Verfügung stellen, die Prüfer mit jenen „Kindersicherheitsdatenbanken“ abgleichen können. Dies sei eine weitere Methode, um sicherzustellen, dass das System nicht heimlich weitere Bilder abgleicht.

Apple räumte laut Bericht der Nachrichtenagentur Reuters ein, die Kommunikation über das Programm schlecht gehandhabt zu haben, was zu Gegenreaktionen einflussreicher technologiepolitischer Gruppen und sogar der eigenen Mitarbeiter führte, die befürchteten, dass das Unternehmen seinen guten Ruf beim Schutz der Privatsphäre der Verbraucher aufs Spiel setzen würde.

| # | Vorschau | Produkt | Preis | |

|---|---|---|---|---|

| 1 |

|

Apple iPhone 12, 64GB, Schwarz - (Generalüberholt) | 289,88 EUR | Bei Amazon ansehen |

| 2 |

|

Apple iPhone 12 Pro, 128GB, Pazifikblau - (Generalüberholt) | 405,47 EUR | Bei Amazon ansehen |

| 3 |

|

Apple iPhone 12 mini, 64GB, Blau - (Generalüberholt) | 275,00 EUR | Bei Amazon ansehen |

Transparenz: In diesem Artikel sind Partnerlinks enthalten. Durch einen Klick darauf gelangt ihr direkt zum Anbieter. Solltet ihr euch dort für einen Kauf entscheiden, erhalten wir eine kleine Provision. Für euch ändert sich am Preis nichts. Partnerlinks haben keinerlei Einfluss auf unsere Berichterstattung.

Was ist wenn die Bilder als PDF, in einem PPT oder einem Video abgespeichert werden? Dann funktioniert das schon nicht mehr.

Super System.

„Dritt-Anbieter sollen das System wohl auch nutzen können“ Wow ich bin maximal schockiert. Was ist bei Apple los? Haben die das gemacht wegen der Klagen vom AppStore? Zumindest hört man darüber nichts mehr und plötzlich taucht die Überwachung aus dem nichts auf. Zumindest könnte man das durchaus glauben.

Nein lieber Caschy. Es herrscht ganz und gar nicht Aufklärungsbedarf. Und es gibt auch keine, wie von Apple immer wieder heruntergebetet, Missverständnisse.

Apple hat die Daten auf den Geräten der Nutzer nicht zu überwachen. Auch nicht, wenn es sich hier „nur“ um ein Abgleich von Hashes handelt. Auch eine Datenbank mit Hashes von Kinderporno-Bilder hat Apple nicht auf die Geräte seiner Kunden zu spielen.

Und uns hinzustellen, als seien wir nur zu blöd das System zu verstehen, ist der Gipfel.

Das sehe ich auch so. Alle Bedenken der Sicherheits- und Kryptographieexperten sowie Bürgerrechtsorganisationen sind berechtigt. Und die Kommunikationsweise ist ganz schön herablassend und paternalistisch.

Das kann man sich nicht mehr schönreden. Als nächstes kommen die USA oder Europa mit weiterem Analysebedarf um die Ecke. Erst Terrorismus, dann organisierte Kriminalität, dann normale Kriminalität usw. usf.

Man öffnet die Büchse der Pandora.

Es ist die Frage ob Apple in dem Punkt überhaupt weiter denkt als über US Grenzen hinaus oder ob es ihnen schlicht egal ist das es andere Länder mit anderen Gesetzen gibt und dann Forderungen nach dem Scan von gleichgeschlechtlichen Bildern, Tiananmen, Propaganda, etc. erfolgt.

Wenn das System einmal drin ist, ist die Büchse der Pandora offen und sämtliche Bemühungen um Privatsphäre der Nutzer durch Apple obsolet und der staatlichen Überwachung Tür und Tor geöffnet.

Es wird weltweit das gleiche OS-Image ausgeliefert. Die Installationsdatei ist für Europa, China, USA, etc genau gleich. Außerdem wird der Hash der Datenbank publik gemacht und lässt sich in den Einstellungen verifizieren.

Falsch.

Versuch mal einen FaceTime call mit einem iPhone das du in Du in Dubai gekauft hast.

* Funktioniert nicht – länderspezifisch deaktiviert

Richtig.

Dort wird ein iCloud-Dienst geblockt. Das OS-Image und damit die Hashtabelle mit Kinderpornos ist trotzdem weltweit gleich.

DIE FACETIME APP ist überhaupt nicht auf dem iPhone in Dubai.

Wie kann das OS-Image da gleich sein ?

In dem es im Hintergrund eine Abfrage ala IF ELSE gibt. Welche Bedingung da konkret verwendet wird keine Ahnung. So kann man aber überall das gleiche Image ausliefern.

Andere Schalter werden zb auch Abhängig des Alters aktiviert/deaktiviert über das gleiche Image.

Halo YoHoNoMo und alle , nicht nur echte kriminalitätsbekämpfung, man stelle sich nur Staaten wie Ungarn oder Polen vor, das sind EU-Staaten, angeblich keine „exotischen“ Diktaturen, und die fordern dann z. B. das Apple auch bilder mit Darstellungen gleichgeschlechtlicher partner indexiert – denn in Ungarn gibt es z. B. ein Gesetz das die Zugänglichkeit solcher für Jugendliche verbietet. Wohlgemerkt keine prnografischen Darstellugen , sondern schon das bild eines Ehepaares mann-Mann oder Frau-Frau würde in Ungarn darunter fallen. Polen weist angeblich „LGBT-freie“ zonen aus , wie damals „Judenfreie“ zonen – und dann? Gibts hier, sind ja staatliche Stellen auch hash-Datenbanken für Europäische Religiös-Faschistische Regierungen wie in Polen oder Ungarn? Es gibt eben nicht „ein bisschen Schwanger“ und ein „bisschen informationelle Selbstbestimmung“ auch nicht: der Schutz privater Daten muß absolut bleiben, privat sind Daten solange solange sie nur auf em eigenen Gerät gespeichert sind. Apple tut da etwas völllig falsches: auch der beste zwekc heiligt nicht die Mittel.Darstellungen

Ich sehe das genau so und finde auch deine aufrüttelnde Wortwahl mindestens notwendig. Es treibt mir den kalten Schauer den Rücken herunter wenn ich nur an so ein weltweit installiertes Bespitzelungssystem denke. Wie können wir uns nur auf so einen maximal falschen Weg begeben? Auch wenn das Ziel selbst im Konsens ein ehrenwertes wäre, heiligt es nicht alle Mittel und darf es auch nicht! Viel zu groß ist die Gefahr des Missbrauchs, vielleicht heimlich oder auch absichtlich, indem plötzlich Hashes ganz anderer nicht gewollter Daten miteinfließen, weil dies z.B. poltisch motiviert ist, um nur ein Beispiel zu nennen.

Und wer dies immer noch zu weit hergeholt finden mag, der sollte bedenken, dass kein System dieser Welt 100 Prozent funktioniert. Wer dann plötzlich mal mit einem postiven Hash in einer Datenbank landet steht da erst mal drinnen. Bleibt nur zu hoffen, dass kein anderer jemals irgendwie einen Leak davon erhält und man unabhängig von weiteren Kontrollinstanzen und Ermittlungen nicht auf einer Liste im Internet oder der unmittelbaren Nachbarschaft für die Zukunft gebrandmarkt sein wird. Da war doch mal was; wird schon was drangewesen sein…. Grausige Vorstellung.

Sehe Ichbewusstsein genauso. Im Desktop-Bereich konnte ich noch nie was mit Apple anfangen, aber mobil war es meistens meine erste Wahl. Sollte das System so kommen, wird es definitiv einen Wechsel geben.

Mich stören dabei 3 Dinge. Erstens, dass Apple so ein System überhaupt auf den Endgeräten ausrollen will. Zweitens, die herablassende Art und Weise mit der Apple auf die Kritik reagiert. Drittens die Reaktionen der Apple Fanboys, die das Ganze auch noch verteidigen.

Wohin willst du denn wechseln?

Android mit Google ist da viel schlimmer.

Ein Google-freies Android mit F-Droid?

Gut formuliert!

Volle Zustimmung. Das ist einfach so eine Sache die bei Ausweitung, die definitiv passieren wird, in keinem Verhältnis zu der Sache steht damit der uns das jetzt verkauft werden soll. Auch wenn es hart klingt und es das Ganze keinesfalls verharmlosen soll.

Sehe ich auch so, das ist ein sehr gefährlicher Weg den Apple hier einschlägt der zwangsläufig innerhalb kürzester Zeit weitreichende politische Begehrlichkeiten wecken wird.

Michael trifft es schon sehr genau. Ich verstehe auch nicht warum das so unkritisch hier im Blog dargestellt wird.

Es geht hier nicht weniger um einen Präzedenzfall, wo privateste Daten lokal ohne gerichtlichen Beschluss durchsucht werden. Es ist ein absoluter Skandal. Das kann einen Dammbruch in verschiedensten Bereichen nach sich ziehen.

Das sind Mechanismen zur Bekämpfung von Problemen aus totalitären Staaten und nicht aus freien Demokratien.

Eine Information die mir in diesem Zusammenhang viel zu selten erwähnt wird ist, dass davon nur Bilder betroffen sind, die per iCloud Photos auf die Server von apple geladen werden. Ist iCloud Photos deaktiviert wird keines der Bilder auf dem iPhone mit den hashes abgeglichen. Man kann diese Funktion also auch „ausschalten“.

Im Ergebnis passiert also nichts anderes als bei den anderen großen Cloudanbietern. Bilder in der Cloud werden gecheckt, Punkt. Der einzige Unterschied ist, dass Apple, die Bilder, die in die Cloud hochgeladen wurden auf dem Gerät überprüfen lässt. Das hat den Vorteil, dass apple die Bilder Cloudseitig gar nicht „anfassen“ muss, wenn z.B. das Gerät gar keine Treffer gefunden hat. Die anderen Cloudanbieter Scannen einfach alle Bilder in der Cloud sooft und wie sie wollen, wobei auch da völlig unklar ist wonach sie scannen und was sie sonst mit den Bildern machen.

Es gibt sehr viele Punkte die dagegen Sprechen. U.a: Die Bilder werden danach unverschlüsselt übertragen, wenn sie auf den Hash anspringen. So macht man die ganze E2E encyrption überflüssig. Es ist ein gewaltiger Unterschied, ob Lokal oder Online und schlicht eine unglaubliche Frechheit von Apple.

Das ist falsch. Es wird nichts unverschlüsselt übertragen. Selbst die Information, bei welchen Bildern eine Übereinstimmung gefunden wurde wird vorher auf den iPhone verschlüsselt. Bitte nicht einfach irgendetwas behaupten. Steht übrigens alles in dem in Artikel verlinkten Dokument.

Das ist aber auch nur die halbe Wahrheit. Diese Information werden zwar verschlüsselt, allerdings können die Server von Apple diese Informationen entschlüsseln, sobald eine bestimmte Anzahl an Matches vorliegt. Das nennt sich Threshold Cryptosystem.

Da Justin S von der E2E-Verschlüsselung redet, kann man also durchaus sagen, dass diese zumindest teilweise durchbrochen wird. Eben genau dann wenn ausreichend Matches in der Bibliothek gefunden werden. Dann hat der Server (der nicht Teil einer E2E-Verschlüsselung ist) Zugriff auf Informationen, die eigentlich unter die Vertraulichkeit der E2E-Verschlüsselung fallen.

Der Gedanke ist aber eh nur hypothetisch. Aktuell benutzt iCloud Photos keine E2E-Verschlüsselung. Die Fotos sind für Apple also eh bereits zugänglich. Bei einer eventuell zukünftig kommenden E2E-Verschlüsselung der iCloud Fotobibliothek wäre aber die Vertraulichkeit der Daten unter bestimmten Umständen nicht erfüllt.

Der kleine aber feine Unterschied ist jedoch, dass die Analyse lokal auf dem Gerät stattfindet. Im Gegensatz zu den anderen Anbietern, die den Scan rein in der Cloud durchführen.

Ich finde das schon einen gewaltigen Unterschied, da man im Grunde einen Eingriff auf dem Gerät vornimmt.

Dass dann noch Apple selbst mehr oder weniger argumentiert, man könne iCloud ja deaktivieren, ist das Sahnehäubchen oben drauf.

Wie auch immer Apple jetzt argumentiert und kommuniziert, sofern Sie nicht komplett und glaubwürdig zurück rudern, dürfte sich dieses Vorgehen als nachhaltiger Schaden für Apple erweisen.

So wird es nun wirklich schwer, in Zukunft mit halbwegs gutem Gefühl ein Smartphone zu benutzen. Google ist sehr böse, Apple tut es ihnen nun gleich, was bleibt sind Lösungen wie GrapheneOS oder CalyxOS. Leider hatte ich damit immer wieder Probleme mit diversen Drittanbieter Apps, dabei nutze ich kaum welche.

Ich kann das nicht so ganz nachvollziehen. Die lokalen Bilder werden nicht mit einer KI durchsucht, die sich jedes Bild anschaut und z.B. bei jedem Bild mit nackter Haut anspringt.

Die Bilder werden gehäsht und mit denen bekannter kinderpornographischer Bilder verglichen. Solange man nicht exakt eines dieser Bilder auf dem iPhone hat passiert nix.Niemand erfährt etwas über den Inhalt deiner Bilder, nicht mal Apple.

Bei Microsoft, Amazon und allen anderen Cloudanbietern wird schon seit langem gescannt, aber online. Keine Ahnung ob da KI zum Einsatz kommt oder was die sonst mit meinen Bildern machen / wonach sie sie auswerten.

Ich verstehe ja, dass man grundsätzlich dagegen sein kann. Aber der Ansatz von Apple ist da auf keinen Fall schlimmer als der aller anderen Cloud Anbieter. Und bei denen meckert keiner.

Darüber hinaus musst du nicht die ganze iCloud deaktivieren. Du musst lediglich „iCloud Photos“ deaktivieren und dann findet überhaupt kein Abgleich mehr statt, weder auf dem Server noch auf dem Gerät.

Der übersiehst dabei mehrere Punkte.

1) Es wird dem Nutzer immer weiter erschwert offline Backups zu machen. iPhones verfügen lediglich über eine USB 2.0 Datenschnittstelle (Lightning) und gerüchteweise soll ja selbst diese Schnittstelle entfallen. . Selbst inkrementelle Backups eines 128GB iPhones dauern darüber mehrere Stunden. Offline Backups zu Macs können per Finder erstellt werden. Bei Windows ist die iTunes Software nötig, deren Fortbestehen spätestens seit der Einführung von Apple Music langfristig fraglich ist. Es gibt Drittanbieter Tools (iMazing), die das Backup auch mehr oder minder verlässlich per W-LAN durchführen, doch es bleiben eben Drittanbieterlösungen. Welcher Laie, der besorgt um die Privatsphäre ist, testet regelmäßig, ob die Wiederherstellung auch klappt? Im Idealfalls mittels teurem Zweitgerät, um das primäre Quellgerät nicht anrühren zu müssen.

2) Ein weiterer Punkt ist die Größe der Backups. Die Apps an sich und Mediendateien (Apple Books, Apple Music, iTunes Filme etc.) aus dem Cache werden zwar ausgeschlossen, dennoch sind die Backups mit allen Nutzer App Daten und Photos nicht selten 60GB groß (z.B. bei einem 128GB iPhone). In Zeiten wo die am Meisten abgesetzten Mac Modelle immer noch nur über 256GB Speicher verfügen nimmt ein solches offline Backup, durchgeführt per Finder, einen signifikanten Anteil des verfügbaren Speichers ein. Jeder, der schon einmal versucht hat die Backup-Ordner aus dem „MobileSync“ Ordner auszulagern (z.B. per Symlink auf eine externe Platte oder ein NAS), wird wissen wie instabil dieses „Kartenhaus“ und damit ungeeignet es für eine zuverlässige Backup-Routine ist. – Für Laien, die einen Großteil der Nutzer ausmachen, ist das absolut nicht durchführbar und selbst für technisch versierte Nutzer ist es meilenweit von einer komfortablen Sicherungslösung entfernt.

3) Viele Nutzer wissen gar nicht, dass sehr viele Apps als Datenbackend auf CloudKit setzen, was die vom Nutzer in die App eingegebenen Daten nicht wirklich Ende-zu-Ende verschlüsselt zu Apple spiegelt. Große „Anhänge“ (Fotos, Dateien) landen dabei ebenfalls in der iCloud. Apple spricht zwar von Verschlüsselung, diese betrifft aber nur die Übertragung („in transit“) und beim Speichern („at rest“). Es ist unklar wie das key management im Detail abläuft. Fakt ist, dass es kein vom user gewählter Key ist, denn ansonsten könnten die Daten serverseitig nicht gescannt werden und ein Wiederherstellen der Daten bei Verlust des Keys per iCloud Account wäre nicht möglich.

Viele Apps bieten auch gar keine Möglichkeit eine Synchronisation zu deaktivieren. Die wenigsten Entwickler machen sich die Mühe und verschlüsseln selbst lokal vor der Synchronisation, weil es zusätzlichen Aufwand bedeutet und CloudKit so komfortabel nutzbar ist.

4) Seit Jahren wird eine volle echte Ende-zu-Ende Verschlüsselung aller Daten in der iCloud gefordert. Apple hatte sich einst (nach dem „San Bernardino“ Attentat) sogar mit dem FBI angelegt und die Verschlüsselung verteidigt und das Einbauen einer Backdoor abgelehnt. Das ist 5 Jahre her und seitdem hat sich nichts hinsichtlich Vollverschlüsselung der iCloud Backups und Daten getan.

Im Gegenteil, beobachtet man, welche Puzzleteilen der (Total)Überwachung netzpolitisch alleine hier in Deutschland und auf EU-Ebene in den letzten Jahren durchgedrückt wurden bzw. noch durchgedrückt werden sollen (Netzdurchsuchungsgesetz, Vorratsdatenspeicherung, Uploadfilter, Staatstrojaner, Chatkontrolle, Klarnamenpflicht, Nutzer-IDs auf OS-Ebene, IT-„Sicherheits“gesetz uvm.) und das ungeachtet der geäußerten Kritik von Branchenverbänden und Experten, so ist dieses „on-device“ Scanning von Inhalten ein gefundenes Fressen.

Das strikte Regelwerk, wann das Scanning und Reporting überhaupt stattfindet, ist das Aktuelle. Wie sieht dies in 3, 5, 10 Jahren aus?

„Der kleine Finger wurde gereicht und die ganze Hand genommen“.

Wie kommst du zu der Behauptung, dass bei „denen“ keiner meckert?

Hallo maceo, noch schlimmer: leider bieten solche „Nischen“-Betriebssysteme m. W. keine Screenreader für Leute wie mich an, die auf deren Nutzung angewiesen sind: ohne talkbakc oder VoiceOver kann ich kein handy nutzen. Wegen des guten Screenreaders bin ich seit iPhone 4s Apple-Nutzer. Und kann da auch nicht weg . TalkBack ist inzwischen besser aber leider nicht auf der gleichen Höhe . heißt ich bin gezwungen ein OS und eine Firma zu unterstützen hinter deren Verständnis von privatspähre und Datenschutz ich nicht mehr stehen kann. Das ist ein echtes Dilemma.

Richtig, aber schon das Scannen und Weitergeben von persönlichen Dokumenten in der Cloud ist eine Frechheit, die sich leider mittlerweile durchgesetzt hat. Nun kommt lediglich der nächste Schritt: Scannen und Weitergabe von persönlichen Dokumenten auf den persönlichen Benutzergeräten.

Meiner Meinung nach hat niemand meine persönlichen Dokumenten zu scannen oder an Dritte zu melden. Egal ob es um Kinderpornos, Terrorismus oder den Weltuntergang geht.

Das ganze ist vergleichbar mit eine permanenten Überwachung der privaten Wohnung.

Egal wie Apple hier etwas erklärt und mit welchen details, welche Schranken eingebaut sind, wie mehrschichtig es auch ist, bleibt es etwas dass nicht sein sollte. Nicht Apple ist zu dem Schutz der Kinder, der Nutzer oder wie auch immer Zuständig, sofern es sich nicht um ein Datenleck oder einen technischen Fehler handelt. Es geschieht auf dem Endkunden Gerät und damit wurde für mich eine Grenze überschritten, da zählt auch die Intention nicht. Alle Bedenken sind berechtigt.

Das kann man auf jeden Fall so sehen. Aber dann sollte man gegen alle Cloudanbieter schimpfen und sie einfach nicht nutzen. Apples Ansatz ist da nicht schlimmer als der der anderen. Außerdem kann man die Photo Cloud von Apple einfach abschalten und es findet kein Abgleich mehr statt. Ich habe „iCloud Photos“ übrigens noch nie genutzt.

Ah, das gute alte „aber die anderen!“ „Argument“. Es geht in dem Artikel hier nicht um „die anderen“, sondern um Apple. Nur weil „die anderen“ es machen, heißt das noch lange nicht, dass das, was Apple jetzt macht, weniger schlimm ist.

Zumal man die Behauptung, dass das nur dann passiert, wenn Bilder in die iCloud hochgeladen werden, nicht verifizieren kann. Morgen kommt dann das FBI und zwingt Apple, dass sie das so ändern, dass es eben nicht nur beim Upload passiert, sondern generell, wenn ein neues Bild auf dem Smartphone gespeichert wird.

Oh doch, das ist deutlich schlimmer. Heute werden Photos auf Kipo gehasht. Und morgen? Chats auf Terrorbegriffe, Bilder auf bestimmte Personen, Orte, Dokumente, alles. Die Technik ist schon auf dem Gerät. Nur nochn paar Datenbanken aufspielen und… Unbegreiflich, warum die Applejünger das nicht sehen wollen.

Ich finde die Naivität mancher Menschen bei solchen Dingen ebenfalls beängstigend.

Werben „die anderen“ auch so mit Privatsphäre und Datenschutz?

Ich wüsste gerne welche Systeme und Dienste ihr so einsetzt ? Android Smartphones mit Custom Rom`s ? Alternative Office Anwendungen ? Oder doch Office 365 um Dokumente zu bearbeiten weil alle es machen oder auch das Geschäft in dem Ihr arbeitet ? Wenn ich dann Artikel lese wie: Der Verkauf von Chrome Books steigt an, ein Betriebssystem bei dem ohne online zu sein nichts mehr geht ? Viel regen sich zu recht auf, aber ein grosser Teil sind einfach nur Mitläufer die im privaten sich null um das Thema Sicherheit kümmern, da werden günstige VPN Anbieter gewählt ohne zu wissen wer dahinter steckt, das billigste Smartphone gekauft das kaum oder nur sehr selten Sicherheits Updates erhält……..

Aber so ist es eben. Und ja Apple sollte in der Kommunikation offener sein und vielleicht, wenn die Funktion eingeführt wird dies mit Sicherheitsexperten zusammen reglmässig überprüfen und die Ergenisse Veröffentlichen.

Ein monatlicher Transparenzbericht wäre doch z.B. eine Idee. Aber wahrscheinlich würde dieser auch sofort in Frage gestellt werden…… recht machen kann man es eh nicht allen.

Wer Fehler findet darf sie behalten 😉

Ich nutze privat und beruflich ein ThinkPad T470s mit Debian GNU/Linux inkl. LibreOffice und ein Pixel 4a (gabs für 315 Euro) mit GrapheneOS. Daten synchronisiere ich mittels Syncthing, ganz ohne externe Cloud.

Ich überlege beim Handy den Umstieg. Ungern verzichten möchte ich auf Banking und bezahl apps und Routenplaning (ja, echt). Läuft das bei dir und wenn ja was? Danke schonmal.

Ja, funktioniert. Banking mit der „Digitales Bezahlen“ App, Routenplanung mit OsmAnd. Alternativ dazu gehen aber auch Organic Maps oder Magic Earth problemlos.

„Digitales Bezahlen“ unterstützt keine Sparkassen. Gibt es für die auch eine Lösung für GrapheneOS?

Und wie sieht es mit YouTube aus? Geht vermutlich nur über den Browser?

Keine Ahnung, wie es bei den Sparkassen ist. Für Youtube nutze ich Newpipe aus dem F-Droid Store.

Da sieht man eben, wie bei Apple die Prioritäten liegen. Statt die Lücke zu schließen, die die Überwachung von Pegasus ermöglicht, baut man lieber noch weitere Hintertüren in die Systeme ein, die man auch noch für Dritt-Anbieter öffnen will.

Die Geräte von Apple muss man nicht erst seit Pegasus und dem hier thematisierten Foto Scan als von Werk aus kompromittiert betrachten, das müsste spätestens jetzt jeder und jedem klar sein.

Welche Geräte muss man eigentlich nicht ab Werk als kompromittiert betrachten?

Gut erkannt, gar keine.

Sagen wir mal so, wenn Du Dich als normaler Nutzer, in einer der westlichen Demokratien nicht gerade mit den Geheimdiensten anlegst wirst Du eher nicht das Objekt einer gezielten Überwachung.

Erzähl das mal den Frauen, die von Männern gestalked werden.

Und das hat jetzt genau was mit dem Thema zu tun?

Du meintest, dass man eher nicht das Ziel von „gezielter Überwachung“ werden kann, ich habe das widerlegt.

Aus meiner Sicht machen es sich die meisten hier in dieser Diskussion viel zu bequem. Es werden No-Gos verkündet und immer wieder runtergebetet, was nicht geht. Aber was soll denn gehen? Wir schaffen also sichere, verschlüsselte Umgebungen für jeden, und wundern uns dann, dass das nicht nur berechtigten Interessen dient, sondern auch A… anzieht, die das ausnutzen und sich dort verstecken? In dieser Diskussion drücken sich die meisten sehr gerne um die Frage, was soll die Polizei denn machen (dürfen). „Seht zu, wie ihr das Problem löst, findet die Straftäter, aber ich will euch nur sagen, was ihr alles nicht dürft “ – dann darf man sich auch nicht wundern, wenn ganz seltsame Überwachungsvorschläge kommen.

Ich sehe den Vorschlag von Apple auch teilweise kritisch, aber es ist immerhin mal ein konstruktiver Vorschlag, einen Teil der ganzen Problem anzugehen. Es würde allen helfen, zunächst einmal auch zu akzeptieren, dass es da ein Problem gibt – Apple hat das an der Stelle zumindest schonmal getan.

Natürlich gibt es da ein Problem, das bestreitet niemand. Aber es ist nicht die Aufgabe von Apple, es zu lösen. Die Aufgabe von Apple ist, sichere Geräte zur Verfügung zu stellen, die die Daten ihrer NutzerInnen schützen.

Mein Vermieter darf auch nicht in meine Wohnung kommen und da nach illegalen Dingen suchen. Das ist die Aufgabe der Strafverfolgungsbehörden, und zwar genau dann, wenn es einen konkreten Verdacht gegen eine Person gibt.

Apple aber stellt pauschal alle seine Kunden unter einen Generalverdacht. Einen noch größeren Mittelfinger können die ihren KundInnen gar nicht zeigen.

Gegenbeispiel: Hat dir die Fluggesellschaft, mit der du fliegst, gerade den Mittelfinger gezeigt, weil die Typen am Eingang dein Gepäck durchsucht und einen Sprengstofftest an deinem Notebook gemacht haben? Das ist doch Aufgabe der Polizei, wenn sie einen konkreten Verdacht haben, oder? Ist doch dein privates Gepäck…

Ehlich gesagt: genau deine Argumentation meine ich, und es ist nicht Apple, die hier den Kunden einen Mittelfinger zeigen, sondern eher Du, der ihn der Gesellschaft zeigst, weil du dich schon der Diskussion entziehst und ein lapidares „ist ein Problem anderer“ in den Raum wirfst.

Ich fliege nicht, aber dein Gegenbeispiel passt trotzdem nicht. Die Durchsuchung des Gepäcks am Flughafen ist durch das Luftsicherheitsgesetz geregelt, die Flughäfen sind also dazu verpflichtet.

Den Rest deines Beitrags wirst du nach meinem Hinweis auf dein nicht passendes Gegenbeispiel sicher nochmal überdenken, und so nicht stehen lassen wollen…

Das Beispiel soll dir vor allem zeigen, dass es diese Eingriffe bereits gibt und auch eine Lösung sein können. Warum sie immer nur staatlich erfolgen müssen – da bist du auch in dem Widerspruch zwischen „Ich will keinen Überwachungsstaat“ und „das darf aber nur der Staat“ gefangen.

Aber schön, dass du entscheidest, was passt und was nicht… wie gehabt, ich wollte eigentlich auch nur darauf hinweisen, dass die Diskussion konstruktiver verläuft, wenn du selbst zu Vorschlägen etwas beitragen würdest, anstatt dich in die Schmollecke eines „geht nicht“ zurückzuziehen. Dann wirst du damit leben müssen, dass die Lösung irgendwann ohne dich gefunden werden wird – ich bin mir sicher, dass sie dir nicht gefallen wird.

Das Beispiel geht am Thema vorbei, zeigt also lediglich, dass du das Problem nicht verstanden hast, und das nicht mal eingestehen willst, nachdem man dich darauf hinweist. Schwach. Ganz schwach.

Dir ist schon klar, dass eine gesetzliche Grundlage und „Pflicht“ für die Durchsuchung deines Gepäcks am Flughafen gibt?

Neu wäre mir jetzt, dass es eine gesetzliche Grundlage für das verdachtsunabhängige Scannen sämtlicher Inhalte auf Smartphones und Laptops gibt.

Ja, klar ist es staatlich angeordnet – aber es ist doch eine berechtigte Frage, ob das immer so sein muss – wie oben schon geschrieben, das Problem mit „Schutz vor Überwachungsstaat“ vs „Das darf nur der Staat anordnen“ bekommst du so auch nicht weg.

Und die Flughafenkontrolle ist aus meiner Sicht genau vergleichbar mit dem, was Apple vorhat – ein verdachtsunabhängiges Screening nach bestimmten Merkmalen – hier Spuren von Sprengstoff, dort Hashes. Ob das technisch so umsetzbar ist, ist eine ganz andere Frage, aber vom Grundprinzip ist es das gleiche. Wenn dich die staatliche Anordnung stört, dann nimm eine private Verstaltung wie etwa ein Konzert oder ein Bundesligaspiel. Auch da wirst du gerne mal durchsucht, auch hier wird nach spezifischen Merkmalen gescannt, und nicht nach „mal sehen, was du alles so dabei hast“

> Und die Flughafenkontrolle ist aus meiner Sicht genau vergleichbar mit

> dem, was Apple vorhat

Nein. Nochmal zum Mitmeißeln: Die gesetzliche Grundlage fehlt.

Die fehlt nicht.

https://uscode.house.gov/view.xhtml?req=granuleid:USC-prelim-title18-section2258A&num=0&edition=prelim

Die bezieht sich nicht auf lokale Daten auf den Geräten der Kunden. Wenn Apple Daten scannen will, die zu ihnen hochgeladen werden, dann sollen sie die auch genau da scannen. Da die ihre iCloud immer noch nicht verschlüsseln, wäre das problemlos möglich.

> Da die ihre iCloud immer noch nicht verschlüsseln

https://manuals.info.apple.com/MANUALS/1000/MA1902/de_DE/apple-platform-security-guide-d.pdf

Seite 125 f.

Dateien in iCloud werden zerhackt, die Segmente verschlüsselt, und die Schlüssel im Account abgelegt. Wenn ein neuer Aktor darauf Zugriff hat, dann kann man das in seinem Konto sehen.

Davon abgesehen geht es nicht um lokale Daten, sondern um lokale Daten, die in Begriff sind, zu iCloud hochgeladen zu werden. Die Technologie setzt im System direkt an der iCloud Foto Library an.

Apple hat den Master-Key, damit ist die Verschlüsselung hinfällig. Apple hat auch bereits Daten raus gegeben.

Geht ja um die Fotos, nicht um alle Inhalte.

Vorschlag: bessere Ausstattung der Strafverfolgungsbehörden, Schulen, Jugendämter, Psychologen

Hallo Cxli , ganz einfach: Polizeiarbeit gehört in die Hände der Polizei. Richterarbeit in die von richtern. Weder Apple noch sonst eine Institution darf in meine Privatssphäre eingreifen – erst ein Anfangverdacht = Staatsanwaltschaft ermittelt , Verdacht konkretisiert sich = Richter entscheidet über konkrete Maßnahmen z. B. Durchsuchung der Wohnung, von Datenträgern usw. Richtervorbehalt ist elementar . Nicht irgendwelche Listen von irgendwelchen organisationen die meinen sie würden als Privatorganisationen Kriminalitätsverffolgung etablieren. Für mich kommt Freiheit zuerst und ist nicht verhandelbar . Ja, und dann muß man eben in Kauf nehmen daß Polizeiarbeit vielleicht aufwendiger ist als in einem Staat in dem Freiheitsrechte weniger wichtig genommen werden. Aber klar es wird dann mit so einem reizthema wie Kinderpronografie argumentiert um sich die legimitation für die Beschneidung von bürgerlichen Freiheiten zu holen

Aber die Lösung ist nicht einschränkung von Freiheitsrechten sondern bessere personelle Ausstattung der Strafverfogungsbehörden, Richter die verantwortungsvoll aber auch konsequent Dinge wie Durchsuchungen _im Einzelfall_ anordnen und ein Strafrecht und vor allem ein Strafvollzug der kein Hätschelvollzug ist sondern (wieder) eine Strafe ist die auch wehtut – z. B. kei menschen die sich an Kindern vergehen lebenlange , ich meine echt lebenslange Sicherheitsverwahrung statt vorzeitigen Entlassungen bei angeblich „guter Sozialprognose“. So wird ein schuh draus.

Ich finde es irgendwie ganz lustig das sich die meisten Benutzer darüber echauffieren. Dabei hat doch jeder Zweite einen smarten Lautsprecher mit Siri/Alexa/Google in fast jedem Raum stehen, ganz abgesehen davon das unsere Smartphones uns ebenfalls gerne zuhören. Als ob Firma A plötzlich anfangen würde uns zu überwachen, dabei sind wir bei Facebook/Instagram/TikTok was auch immer angemeldet. Unsere Bewegungen werden von Apps verfolgt, unsere Käufe online aufgezeichnet. Alle anderen Anbieter scannen ihre Clouds schon länger nach anstößigen Inhalten. Aber plötzlich soll dem Überwachungsstaat Tür und Tor geöffnet werden. Wer auch immer etwas gegen persönliches tracking/scanning oder was auch immer hat sollte schnellstens alle elektronischen onlinefähigen Geräte verbannen und ausschließlich bar bezahlen. My2cents

Schlag mal den Begriff „Whataboutism“ nach.

Also ich bin nicht bei Facebook, Insta, TikTok, „was auch immer“. Auch nicht bei WhatsApp.

Ich nutze auch keine smarten Lautsprecher mit Alexa oder Google, sondern zum einen Sonos One SL (ohne Mikrofon) und HomePods ohne „Hey Siri“-Funktion – und auf meinem iPhone lauscht Siri nur per Knopfdruck.

Ich installiere außerdem auch keine unnötigen Drittanbieter-Apps auf meinem iPhone, habe die Werbe-ID abgeschaltet und blocke über AdGuard mit Filterlisten bekannte Werbetracker. Im Heimnetz nutze ich DNS-Server von Digitalcourage und Dismail und surfe mit Firefox, uBlock Origin, NoScript, CleanURL etc.

Fotos in der iCloud hatte ich kurzzeitig akitiviert, nun aber deaktiviert und gelöscht. OneDrive nutze ich mit Cryptomator nur verschlüsselt, sodass Microsoft meine hochgeladenen Daten nicht mitlesen kann und für E-Mail-Kommunaktion nutze ich mailbox.org.

Das ist alles noch nicht genug für 100%ige Privatsphäre, aber mehr als genug, um nicht allen Firmen Tür und Tor zu öffnen.

Man kann natürlich auch deine Einstellung fahren, frei nach dem Motto „ich habe nichts zu verbergen“, aber schlau ist das nicht gerade – und es verschließt die Augen vor Missbrauchspotential. Und wie Oliver Müller hier in einem Kommentar schrieb, kommt das Scannen auf dem Gerät einer Hausdurchsuchung nahe. Ohne Smartphone geht es heutzutage kaum noch, möchte ich behaupten, insofern verstehe ich die Gleichsetzung mit smarten Lautsprecherwanzen nicht.

Und nur weil deiner Meinung nach ein Großteil der Menschen nicht weiter über Privatsphäre nachdenkt, ist das kein Grund, den andersdenkenden Leuten die Totalüberwachung mit aufs Auge zu drücken.

Super Kommentar!!!

100% Zustimmung

Ich verwende weder smarte Lautsprecher noch Facebook/Instagram/TikTok etc?

Bin ich also berechtigt mich über die anlasslose Überwachung auf meinem Telefon aufzuregen?

Sorry, aber was für eine dämliche Argumentation. Weil 50/60/70% etwas machen/nichtmachen ist es richtig/falsch?

Und Ehallesegal ist vielleicht ein Standpunkt, aber wenn man deine Argumente ernst nehmen soll musst du dir schon mehr Mühe geben.

Warum nicht mal sachlich an die Geschichte herangehen und die persönlichen Befindlichkeiten und Android vs. iOS hinten anstellen?

Fakt ist doch, dass US-Firmen gesetzlich zum Abgleich und Mitteilung an NCMEC verpflichtet sind und dies in Deutschland ab 2022 ebenso der Fall ist. Betroffen sind alle Dienstanbieter, da keiner ausschließen kann, dass seine Daten nicht in einem US-Server zwischengelagert werden.

Wer hierzu mal Zahlen und Fakten lesen will:

https://www.sexualstrafrecht.hamburg/kinderpornografie/ncmec-bka/

Es werden lediglich Hashtabellen gegeneinander abgeglichen. Nicht mehr und nicht weniger.

Im Übrigen geht es hier Kinder vom Säugling bis 14. Lebensjahr, die sexuell missbraucht wurden und nicht um einen Hasendiebstahl. Wer die Steigerung der Fallzahlen in den Kriminalstatistiken der Bundesländer der letzten Jahre mal angeschaut hat, weiß dass dringender Handlungsbedarf besteht. Auf jedem Bild das da vorhanden ist, ist ein wehrloses Kind Opfer sehen, dass von kranken Perversen missbraucht wurde und vielleicht noch missbraucht wird.

Denkt mal darüber nach, dass auch in eurer Nachbarschaft vielleicht gerade sowas passiert und die Bilder / Videos davon über das ach so anonyme Internet getauscht wird. Wer heute noch glaubt, dass das immer noch ausschließlich über P2P-Börsen läuft, der hat die Zeichen der Zeit nicht erkannt oder will es einfach nicht wahrhaben.

Das Argument „aber die Kinder!“ ist ähnlich kaputt wie das Argument „gegen den Terror!“, wenn es darum geht, technische Lösungen umzusetzen. Das hat man schon bei Zensursula damals gesehen.

So, ich habe jetzt mal darüber nachgedacht, dass vielleicht in meiner Nachbarschaft Kindest missbraucht werden und Bilder davon im Netz getauscht werden, sehe aber trotzdem keinen Anlass, meins bzw. jedes iPhone auf der Welt zu scannen.

Denn:

1. Selbst wenn jedes iPhone weltweit gescannt wird, verhindert das keinen einzigen Missbrauch und

2. weichen die kranken Perversen jetzt wo sie gewarnt sind auf Digitalkameras zum Knipsen und andere Weiterverbreitungsmethoden aus.

Die Komprimittierung der Privatsphäre eines jeden iPhones weltweit führt also nur dazu, dass ein paar Bildertauscher, die zu blöd sind ihre digitalen Spuren zu verwischen, ins Netz gehen – und dazu, dass alle Menschen als potentiell verdächtig gelten. Ein feuchter Traum eines jeden Überwachungsfanatikers.

„Denkt denn keiner an die Kinder!!!elf“ ist einfach nur bullshit und seit jeher ein beliebtes Argument, um mehr Überwachung zu rechtfertigen. Nachdem Terrorismus nicht so gefruchtet hat, wird von staatlicher Seite nun beim „War on Encryption“ der Kindesmissbrauch vorgeschoben. Denn wer kann sich schon guten Gewissens gegen ein wenig Überwachung stemmen, wenn es doch um unsere Kinder geht?!

Ich hätte da den Vorschlag die Ausstattung der entsprechenden Ämter etc. zu verbessern.

Da geht nämlich sehr viel unter.

Und wenn du sachlich rangehen willst, dann kau nicht zum x-ten mal die WeichspülApple Argumente wieder sondern widerlege die Bedenken von EFF, Snowden usw.

Muss man nicht. Die Argumente dagegen sind bis jetzt so „hätte hätte Fahrradkette.“

Bei iOS ist grundsätzlich immer alles „hätte hätte Fahrradkette“, da man ohne Prüfng des Quellcodes NICHTS verifizieren kann.

Hallo P. Perkeo, klingt ja alles serh schön und nach „besorgter guter mitbürger“ was Du schreibst. Welche interessen wirklich hinter solchen Begehrlichkeiten nach anlaßlosem Scanning von Inhalten stehen zeigt ein Abastz auf der von Dir verlinkten Seite. Dort heißt es zum Thema „Vorratsdatenspeicherung“: Zitat Anfang Vorratsdatenspeicherung als Türöffner

Seit Jahren versucht die Bundesregierung, eine Vorratsdatenspeicherung einzuführen, bei der sämtliche Kommunikationsdaten „auf Vorrat“ gespeichert werden. Bislang wurden alle Versuche aber erfolgreich vom Bundesverfassungsgericht ausgebremst.

Das BKA verweist in ständiger Übung darauf, dass ohne die Umsetzung der Vorratsdatenspeicherung tausende Fälle von Kinderpornografie unaufgeklärt blieben. Deshalb gilt diese als eine Art Türöffner, denn noch könnten die meisten Hinweise vom NCMEC gar nicht aufgeklärt werden. Denn die Provider speichern die Zuordnung der IP-Adressen zu kurz, um eine effektive Strafverfolgung zu ermöglichen. Deshalb sank die Aufklärungsquote angeblich bei Kinderpornografie von 90% auf lediglich 40%. Zitat ende. Also negierung der verfassungsgemäßen Grundrechte – sonst hätte das bundesverfassungsgericht sich ja nicht mehrfach gegen die Gesetzesentwürfe zur Vorratsdatenspeicherung ausgesprochen – gegen angebliche Erleichterung von Strafverfolgung? Bildlich gesprochen: nachschlüssel für Strafverrfolgungsbehörden für jede Wohnung, jedes Schließfach, Durchleutung aller Briefe , Pakete um nur nichts „durchschlüpfen“ zu lassen ? hatten wir schon mal, im III. Reich GeStaPo, in der „DDR“ Staatssicherheitsdienst. Gerade wir in Deutschland mit der Erfahrung zweier Diktaturen incl. ihrer Geheimpolizei und Männer in staubmänteln die frühmorgens in Wohnungen eindrangen sollten Dinge wie Post-, Brief und Telefongeheimnis und die Unversehrbarkeit der Wohnnung und des nichtöffentlich gesprochenen wortes oder übermittelten Datums heilig halten. Mit verzeihung wenn das jetzt etwas zynisch klingt, den „Kinderlein“, egal ob sie hunger oder mißbraucht werden etwas zu begründen was sont nicht begründbar wäre ist immer wieder Teil eines schmutzigen politischen mechanismus menschen Dinge als „ertragbar“ einzureden die nicht ertragbar sind. Ich will damit Kindesmißbrauch nicht kleinreden, aber es ist im politischen Diskurs um Freiheitsrechte m. E. kein erlaubtes Argument um das eigentlich undenkbare nämlich anlaßlose Durchsuchungen bbei allen menschen als hinnehmbar zu verkaufen. Der , wenn auch gute zweck, heiligt nicht die Mittel. Und ja um Deine Frage zu beantworten: ich kann damit leben wenn es aufwendiger ist Straftäter zu verfolgen wegen der Einhaltung von Freiheitsrechten und der generellen Unschuldvermutung . Das ist der Preis der Freiheit , und ich bin bereit ihn zu zahlen.

Ist das in der Praxis wirklich so ein ernstzunehmendes Problem, dass es derartige Maßnahmen rechtfertigt?

Es fällt mir schwer vorzustellen, dass jemand der solche Inhalte konsumiert diese gerade auf seinem Smartphone liegen hat und nicht verschlüsselt und gesichert auf einem gesonderten PC/Laptop zum Beispiel.

Schau dir mal den Scanbericht von 2020 dafür an:

https://www.missingkids.org/content/dam/missingkids/gethelp/2020-reports-by-esp.pdf

z.B. FB hat über 20 Mio Bilder gemeldet. Anscheinend gibt es schon Leute, die damit erwischt werden können und nicht alles verschlüsseln. Ob hier nun nur ein „paar“ erwischt werden und das ganze Ausmaß viel größer ist, sei mal dahingestellt und ist hoffentlich nicht zutreffend.

https://www.nbcnews.com/tech/tech-news/child-sexual-abuse-images-online-exploitation-surge-during-pandemic-n1190506

Telegram hat in den ersten drei Monaten 2020 mehr Kanäle entfernt, auf denen solches Material geteilt wird, als im gesamten Jahr 2019. Anzahl der Kanäle, die entfernt wurden: 18.815

Was für eine kaputte Welt.

Solche Zahlen hätte ich jetzt nicht erwartet.

Und hat in der Pandemie noch zugenommen!

Die ganze ist wirklich sehr interessant und die Diskussion ist wirklich wichtig, ich finde es nur lächerlich wenn Internet Seiten wie Heise daher kommen und Sachen Schreiben wie: „LASST DIESEN SCHEISS!!!“ (https://www.heise.de/meinung/Totalueberwachung-durch-die-Hintertuer-Apples-fataler-Suendenfall-6157251.html) aber Sponsoren wie NordVPN haben. Siehe z.B https://themarkup.org/ask-the-markup/2021/08/12/how-private-is-my-vpn ( Alleine NordVPN hat 7 AdTracker, 4 Third-Party Tracker) und kommt mit Sachen wie NordVPN, meanwhile, says it uses its customers’ user IDs and device IDs for marketing purposes.

So viele Beiträge…

Und so viel gefährliches Halbwissen um Hashes und co…

Ihr verteufelt hier alles und habt kein Plan wie sowas überhaupt funktioniert…

Belest euch bitte erst bevor ihr wieder so ne Grütze schreibt.

Nachher glauben den Unfug noch andere…

Ohne auf einen bestimmten Kommentar zu antworten, lässt sich natürlich leicht in den Raum stellen, dass hier gefährliches Halbwissen propagiert wird. 😀 Einen wirklich fundierten Kommentar hast du aber nicht abgegeben. Der Begriff Hash kommt hier insgesamt 15x vor, davon ein paar mal in der Meldung selbst und viele Male von den Befürwortern der Sache. Gefährliches Halbwissen darüber so gut wie gar nicht.

Paar mehr Infos bezügliche perceptual Hashes, PhotoDNA usw.

https://www.hackerfactor.com/blog/index.php?/archives/929-One-Bad-Apple.html

So kann man sich mal nen Plan davon machen wie so etwas funktioniert.

Uff… vielen Dank für den Link. Sehr interessante Lektüre! Da gibt es ja noch viel mehr mögliche Probleme und Fragezeichen, als ich zuvor dachte.

Das Gegenteil ist der Fall. Eben weil ich mir genau angesehen habe, wie es funktioniert, halte ich den von Apple gewählten Weg für falsch.

Sollte eine Antwort auf „Burnersen“ von 01:09 sein…

Zuerst geht das iPad 12.9 weg: Ich habe mir gestern das Samsung S7+ gekauft, und ich weiß, dass die Umstellung hart werden wird. Aber letztendlich ist es auch eine Art Befreiung aus dem Apple-Gefängnis, was ich mir selbst gebaut habe.

Eigentlich kaufe ich mir jedes Jahr ein neues iPhone – diesmal aber nicht, sondern ich werde mein 12er Mini noch ein weiteres Jahr mit iOS14 nutzen, und dann auch da den Absprung versuchen; beim Handy wir das aber leider deutlich schmerzhafter.

Auch wenn Apple nun ein Rückzieher macht, werde ich trotzdem bei meinem Plan bleiben, weil mir diese Aktion von Apple gezeigt hat, dass man sich nicht in Abhängigkeiten begeben darf.

Ich lache mich krumm, wenn Samsung etc. binnen 6-12 Monaten mit einer schlechteren Lösung nachziehen.

Aber Hauptsache, raus aus dem „Apple-Gefängnis“ 🙂

Hab auch direkt einen Lachanfall bekommen. Eine wirkliche Alternative wäre all das gar nicht mehr zu nutzen oder selber was zu basteln.

„Zuerst geht das iPad 12.9 weg: Ich habe mir gestern das Samsung S7+ gekauft, und ich weiß, dass die Umstellung hart werden wird. Aber letztendlich ist es auch eine Art Befreiung aus dem Apple-Gefängnis, was ich mir selbst gebaut habe.“

Also den habe ich nun auch nicht verstanden…

Welches Custom ROM willst du auf das S7+ spielen, um die Google-Dienste los zu werden? Ich nutze ein Galaxy Tab S5e mit LineageOS, letzteres gibt es aber noch nicht für das S7.