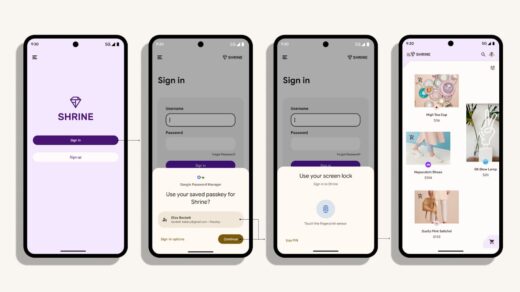

Android 14: Apps können einfacher Passkey-Unterstützung integrieren

Google kündigte letzte Woche in einem Entwickler-Blogbeitrag an, dass Android-Apps in Kürze eine verbesserte integrierte Unterstützung für Passkeys erhalten. Am 1. November wird Googles Credential Manager, eine spezielle API für Android zum Speichern von Anmeldeinformationen wie Benutzernamen, Passwortkombinationen und Passkeys,...